ASEC 分析チームでは、ASEC 自動解析システム RAPIT を活用し、既知のマルウェアに対する分類および対応を進めている。本記事では、2022年1月17日(月)から2022年1月23日(日)までの一週間で収集されたマルウェアの統計を整理する。

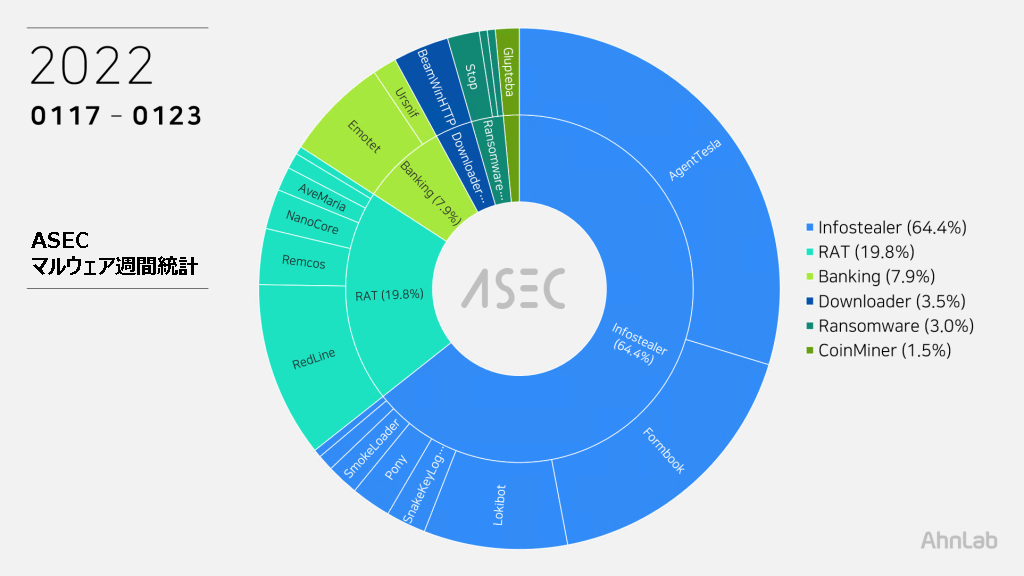

大分類の上ではインフォスティーラーが64.4%と1位を占めており、その次に RAT(Remote Administration Tool)マルウェアが19.8%、バンキング型マルウェアが7.9%、ダウンローダーが3.5%、ランサムウェアが3.0%、そしてコインマイナーが1.5%と集計された。

Top 1 – AgentTesla

今週も AgentTesla が29.7%で1位になっている。AgentTesla は Web ブラウザ、メールおよび FTP クライアント等に保存されたユーザー情報を流出させるインフォスティーラー型マルウェアである。

https://asec.ahnlab.com/jp/16732/

収集した情報を流出させる際にはメールを使用しており、最近のサンプルのメールアドレスおよびアカウントは以下の通りである。

- server : us2.smtp.mailhostbox[.]com (208.91.199[.]225)

sender : Yasser.alsheakh@aaecebemo[.]nl

receiver : Yasser.alsheakh@aaecebemo[.]nl

user : Yasser.alsheakh@aaecebemo[.]nl

pw : J*****c5 - server : mail.modularelect[.]com (103.248.80[.]5)

sender : zspamming@modularelect[.]com

receiver : Kenneth@aestheticsspace[.]com

user : zspamming@modularelect[.]com

pw : ble*****89@ - server : mail.scsgroups.com (103.6.196.179)

sender : sales@scsgroups.com

receiver : godwingodwin397@gmail.com

user : sales@scsgroups.com

pw : Scs*****3

大半が送り状(Invoice)、船積書類(Shipment Document)、購入注文書(P.O.– Purchase Order)等に偽装したスパムメールを通して配布されるため、ファイル名にも関連した単語や文章が使用される。拡張子の場合は、pdf、xlsx のようなドキュメントファイルに偽装したサンプルも多く存在する。

- Purchase_Order.exe

- import_documents.exe

- QUOTE_002242020.exe

- Invoice_&_Packing_list.exe

- doc.exe

- PO#0020012022.exe

- BL_DOCS_213843846.exe

- invoice.exe

- Material_Specifications.exe

- 45.156.25[.]78:9006

- 62.182.156[.]179:46840

- 45.142.215[.]180:56456

- 185.64.76[.]74:16382

- 185.112.83[.]99:8888

- 65.21.94[.]84:6755

Top 2 – Formbook

インフォスティーラー型マルウェアである Formbook は17.3%を占めており、2位に名が上がった。

他のインフォスティーラー型マルウェアと同様に、大半はスパムメールを通して配布され、配布ファイル名も類似している。

- nn.exe

- FB_E4D4.tmp.exe

- c38077.exe

- New order for PO_5882022.exe

- 가스공사견적서.exe (翻訳:ガス工事見積書.exe)

Formbook マルウェアは現在実行中の正常なプロセスである explorer.exe および system32 のパスにあるもう一つの正常なプロセスにインジェクションを行うことにより、悪意のある行為が正常なプロセスによって実行される。Web ブラウザのユーザーアカウント情報以外にも、キーロガー、Clipboard Grabbing、Web ブラウザの Form Grabbing 等、様々な情報を窃取する場合がある。

以下は、確認された Formbook の C&C サーバーアドレスである。

- http://www.haztol[.]xyz/n62s/

- http://www.dirums[.]online/mg0t/

- http://www.gobits3[.]com/8vrd/

- http://www.busipe6[.]com/h60c/

- http://www.hype-clicks[.]com/eqhv/

Top 3 – RedLine

RedLine マルウェアは10.9%で3位を記録した。RedLine マルウェアは Web ブラウザ、FTP クライアント、暗号通貨ウォレット、PC 設定等の様々な情報を窃取し、C&C サーバーから命令を受け取って追加のマルウェアをダウンロードすることができる。BeamWinHTTP と同じく、ソフトウェアの Crack ダウンロードを装って配布されるケースが多い。

以下は、確認された RedLine の C&C サーバードメインである。

- yabynennet[.]xyz:81

- 185.64.76[.]74:16382

- 91.243.32[.]101:1568

Top 4 – Lokibot

Lokibot マルウェアは8.9%を占めており、4位に名が上がった。Lokibot はインフォスティーラー型マルウェアとして、Web ブラウザ、メールクライアント、FTP クライアント等のプログラムに対する情報を流出させる。

https://asec.ahnlab.com/jp/16835/

スパムメールを通して配布される他のマルウェアと類似したファイル名で配布されている。

- po 202201021-01212a.exe

- New_PO#_PO4622010221.exe

大半の Lokibot マルウェアの C&C サーバーアドレスは以下の通り末尾が fre.php で終わる特徴を持っている。

- http://mainlandtoisland[.]ml/BN2/fre.php

- http://secure01-redirect[.]net/gc11/fre.php

- http://178.128.244[.]245/search.php?key=8d66e77fc413068c4827bb206e1618f5

Top 5 – Emotet

Emotet は6.4%を占めており、今週の5位になっている。Emotet はバンキングマルウェアであり、スパムメールを通して拡散し続けている。

https://asec.ahnlab.com/jp/30861/

基本的に、インストールされる形態は追加の機能がないダウンローダーであり、システムにインストールされた後、追加でモジュールもしくはマルウェアがダウンロードできる。

追加のモジュールとしては、Web ブラウザ及びメールアカウント情報などの、ユーザー情報を窃取するモジュールと、共有フォルダ等を利用した伝播モジュールがある。ダウンロードされたマルウェアは Qakbot、Trickbot 等、さらに別のバンキングマルウェアがある。

以下は、確認された Emotet の C&C サーバードメインである。

- 78.46.73[.]125

- 185.148.168[.]15:8090

- 195.77.239[.]39:8080

- 104.131.62[.]48:8080

- 62.171.178[.]147:8080

- 168.197.250[.]14:80

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

Categories: 総計