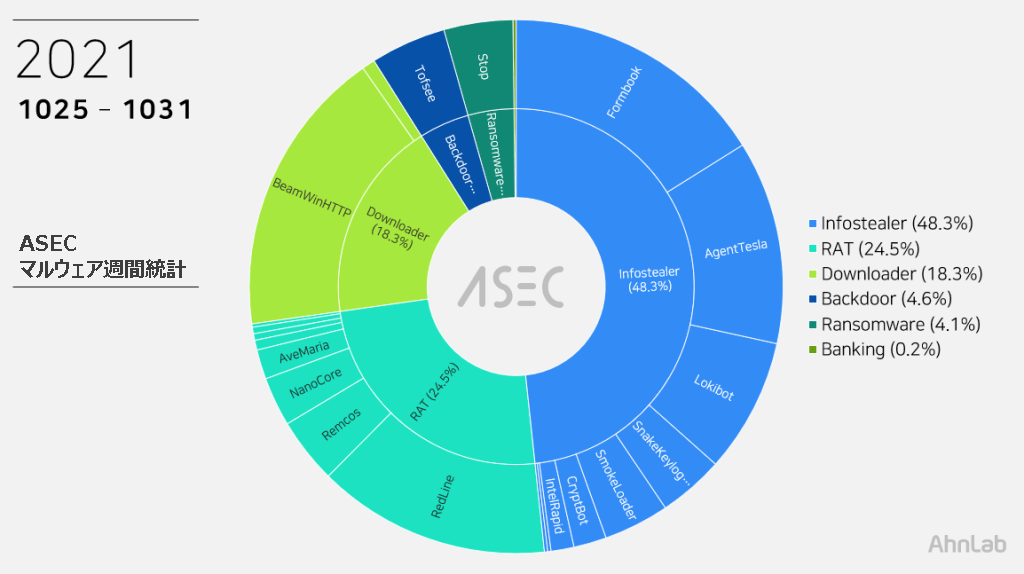

ASEC 分析チームでは、ASEC 自動解析システム RAPIT を活用し、既知のマルウェアに対する分類および対応を進めている。ここでは、2021年10月25日(月)から2021年10月31日(日)までに収集された1週間の統計を整理する。

大分類の上ではインフォスティーラーが48.3%と1位を占めており、その次に RAT(Remote Administration Tool)マルウェアが24.5%、ダウンローダーが18.3%、バックドア型マルウェアが4.6%、ランサムウェアが4.1%、バンキングマルウェアが0.2%と集計された。

Top 1 – BeamWinHTTP

17.5%で1位を占めた BeamWinHTTP はダウンローダーマルウェアである。PUP インストールプログラムに偽装したマルウェアを通して配布されるが、BeamWinHTTP が実行されると PUP マルウェアである Garbage Cleaner をインストールし、同時に追加マルウェアをダウンロードしてインストールすることができる。

https://asec.ahnlab.com/jp/20924/

以下は、確認された C&C サーバーアドレスである。

- gcl-gb[.]biz

Top 2 – Formbook

Formbook はインフォスティーラー型マルウェアとして16.1%を占めており、2位に名が上がった。

https://asec.ahnlab.com/ko/20812/

他のインフォスティーラー型マルウェアと同様に、大半はスパムメールを通して配布され、配布ファイル名も類似している。

- Invoice_Order_Reconfirm_MT103TTW.exe

- ORDER#PO48092172268.pdf.exe

- P-Order #102721.exe

- Invoice_Order_Reconfirm_MT103TTW.exe

- DELAY NOTICE – BL 做法 SO NO 6020 – 10-25 EVER LOADING 0545-046E SO6020 (W34166).exe

- Payment Receipt.pdf.exe

- CITEK_doc20212008.exe

- Order_No00020212910.exe

- DRAFT CONTRACT 0000499000-1100928777-pdf.exe

Formbook マルウェアは現在実行中の正常なプロセスである explorer.exe および system32 のパスにあるもう一つの正常なプロセスにインジェクションを行うことにより、悪意のある行為が正常なプロセスによって実行される。Web ブラウザのユーザーアカウント情報以外にも、キーロガー、Clipboard Grabbing、Web ブラウザの Form Grabbing 等、様々な情報を窃取する場合がある。以下は、確認された Formbook の C&C サーバーアドレスである。

https://asec.ahnlab.com/ko/20373/

- hxxp://www.brasbux[.]com/o2go/

- hxxp://www.bulukx[.]com/gmwg/

- hxxp://www.nu865ci[.]com/mc6b/

- hxxp://www.saint444[.]com/bs8f/

- hxxp://www.seo-clicks7[.]com/cnp0/

- hxxp://www.wecuxs[.]com/sukm/

Top 3 – RedLine

今週は、RedLine マルウェアが14.1%で、3位を占めている。RedLine マルウェアは Web ブラウザ、FTP クライアント、暗号通貨ウォレット、PC 設定等の様々な情報を窃取し、C&C サーバーから命令を受け取って追加のマルウェアをダウンロードすることがある。

https://asec.ahnlab.com/ko/18037/

以下は、確認された RedLine の C&C サーバードメインである。

- hxxp://mooorni[.]xyz

- hxxp://sayanu[.]xyz

- hxxp://megdb[.]xyz

- hxxp://querahinor[.]xyz

- hxxp://whealclothing[.]xyz

- hxxp://marianu[.]xyz

- hxxp://wensela.xyz

Top 4 – AgentTesla

AgentTesla は12.3%を占めており、4位となった。AgentTesla は Web ブラウザ、メールおよび FTP クライアント等に保存されたユーザー情報を流出させるインフォスティーラー型マルウェアである。

https://asec.ahnlab.com/jp/16732/

最近流入しているサンプルは、収集した情報を流出させる時に以下のようなメールサーバーおよびユーザーアカウントを利用する。

- mail.diva-italia[.]com

sender : info@diva-italia.com

receiver : info@diva-italia.com

user : info@diva-italia.com

pw : rr.@*****Lz7 - mail.aldhiyafainteriors[.]com

sender : rahman@aldhiyafainteriors[.]com

receiver : rahman@aldhiyafainteriors[.]com

user : rahman@aldhiyafainteriors[.]com

pw : dhi*****987 - smtp.jatc0fs.com

sender : rlee@jatc0fs.com

receiver : rlee@jatc0fs.com

user : rlee@jatc0fs.com

pw : PN****b9

大半が送り状(Invoice)、船積書類(Shipment Document)、購入注文書(P.O.– Purchase Order)等に偽装したスパムメールを通して配布されるため、ファイル名にも同様に上記のような名前が使用される。また、拡張子の場合は pdf、xlsx のようなドキュメントファイルや .dwg、すなわち Auto CAD 図面ファイルに偽装したものも多数存在する。

- Swift_pago.pdf.exe

- Management Proposal.exe

- commercialJ-80-PM-MRQ-4025-69011.exe

- Ref.# IRQ-21-007783.exe

- COTIZACIÓN.XLSX_______________________________.exe

- ORIGINAL SCAN DOX.exe

- DHL airwaybill # 6913321715.pdf.exe

Top 5 – Lokibot

今週は Lokibot が8.2%を占めており、5位に名が上がった。Lokibot はインフォスティーラー型マルウェアとして、Web ブラウザ、メールクライアント、FTP クライアント等のプログラムに対する情報を流出させる。

https://asec.ahnlab.com/ko/1374/

スパムメールを通して配布される他のマルウェアのようにスパムメール形式で配布されることにより、類似した配布ファイル名を持つ。

- FACTURA COMERCIAL..PDF.exe

- QRT (20211027#00001) ACSAM-6000RC Quote.exe

- vbc.exe

- PO 211028-01A.exe

- PRICE QUOTATION OCT 28.exe

- USD BANK TRANSFER COPIES.exe

- payment copy.exe

- Offer_sheet_Quote.exe

- PRICE QUOTATION OCT 28.exe

大半の Lokibot マルウェアの C&C サーバーは以下の通り末尾が fre.php で終わる特徴を持っている。

- hxxp://bobbyelectronics[.]xyz/five/fre.php

- hxxp://secure01-redirect[.]net/ga23/fre.php

- hxxp://secure01-redirect[.]net/fd4/fre.php

- hxxp://23.254.225[.]235/wj/fre.php

- hxxp://iykl2[.]xyz/otker1/w2/fre.php

- hxxp://74f26d34ffff049368a6cff8812f86ee[.]gq/BN111/fre.php

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

Categories: 総計