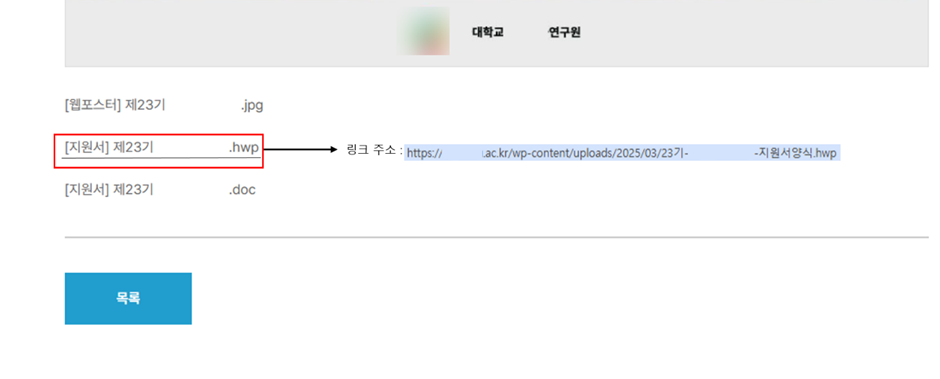

AhnLab SEcurity intelligence Center(ASEC)は3月5日、南北統一関連の教育受講生募集スレッドにおいて、不正なアレアハングルドキュメントをダウンロードするリンクを確認した。

分析の当時、スレッドの下段にはそれぞれ JPG、HWP、DOC ファイルのダウンロードリンクが存在し、このうち HWP 形式のファイルは志願書に偽装した不正なファイルであることを確認した。

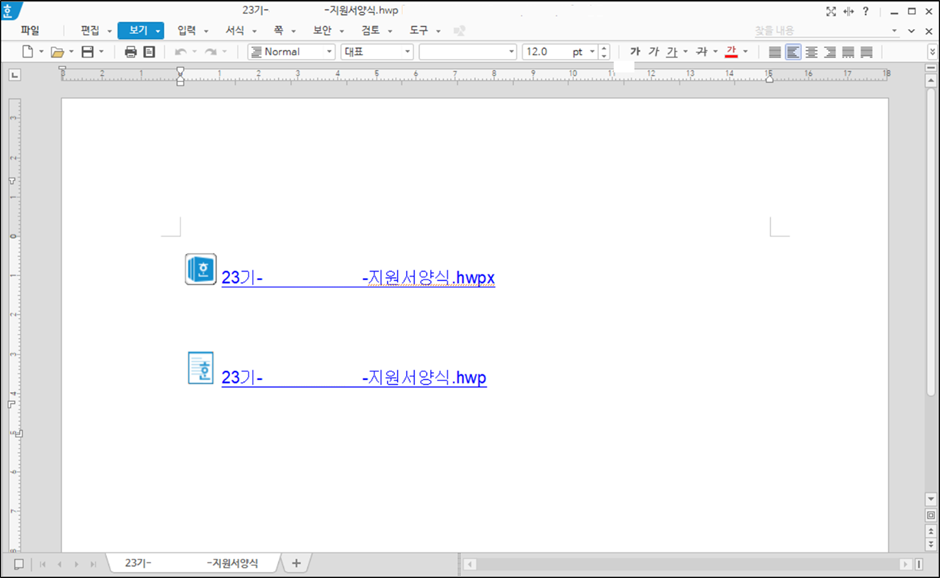

ダウンロードしたアレアハングルドキュメントの内部には、正常なアレアハングルドキュメントと不正な BAT ファイルを始めとする複数のファイルが含まれており、ファイルを開くと TEMP フォルダーにそれらのファイルを生成する。

| ファイル名 | 説明 |

| hwp_doc.db | 正常なドキュメント |

| app.db (0304.exe, 0304_1.exe) | 正常な実行ファイル(EXE) |

| mnfst.db (0304.exe.manifest) | 不正なコマンドが含まれた設定ファイル |

| mnfst_1.db (0304_1.exe.manifest) | 不正なコマンドが含まれた設定ファイル |

| sch_0304.db | タスクが定義された不正な XML ファイル |

| sch_0304_1.db | タスクが定義された不正な XML ファイル |

| document.bat | 不正な BAT ファイル |

| get.db (0304.bat) | 不正な BAT ファイル |

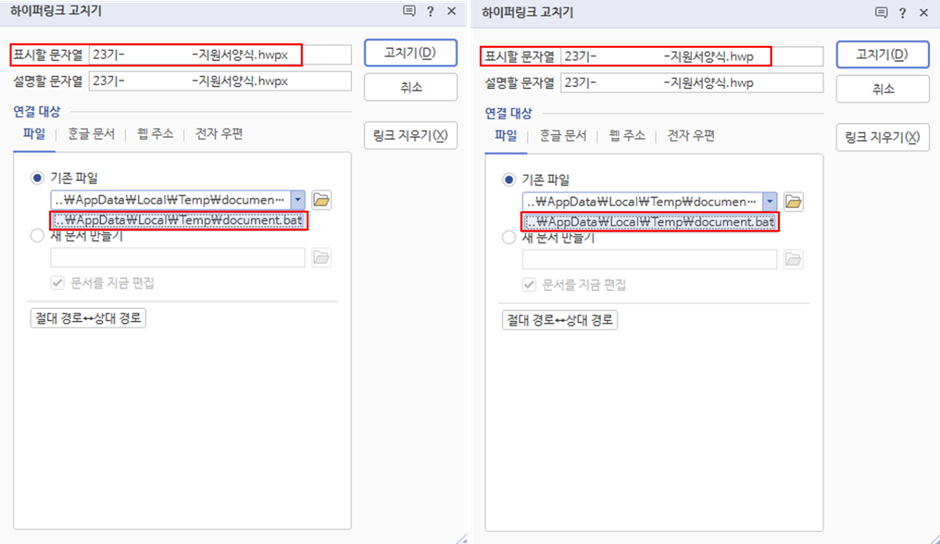

ドキュメントの本文にはあたかもアレアハングルドキュメントが添付されたように内容が記載されているが、各文字列にはすべて同じハイパーリンク(相対パス)が挿入されている。

上記のハイパーリンクを通じて実行される document.bat ファイルは、以下のような振る舞いによってマルウェアが持続的に動作するようにし、ユーザーが不正な振る舞いを気づきにくくする。

- 別の追加ファイルのファイル名およびパスを変更

- タスクスケジューラ登録

- 正常なドキュメントの実行

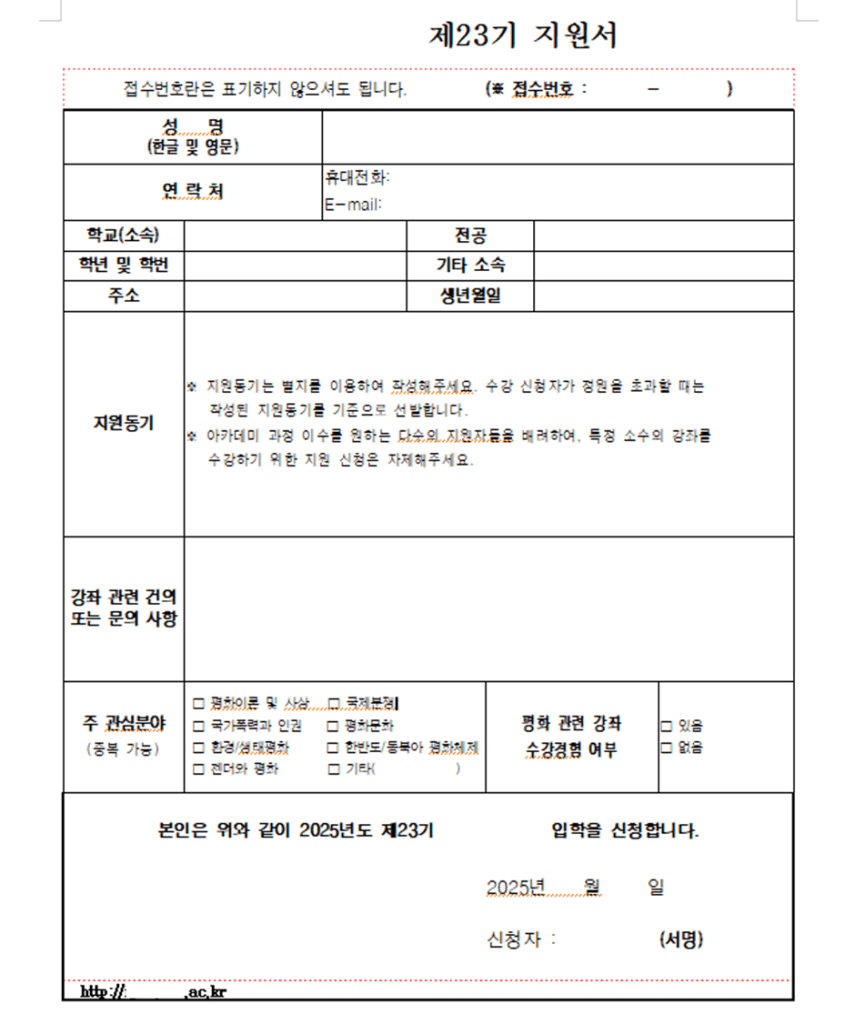

実行される正常なドキュメントは以下の通りである。

document.bat ファイルによりサービスに登録されて動作する 0304.exe と 0304_1.exe ファイルは、それぞれ同じフォルダーに存在する 0304.exe.manifest と 0304.exe_1.manifest ファイルを読み込んで実行する。各ファイルの機能は以下の通りである。

| ファイル名 | 機能 |

| 0304.exe.manifest (mnfst.db) | c:\users\public\music\0304.bat (get.db)実行 |

| 0304_1.exe.manifest (mnfst_1.db) | c:\users\public\music\wis.db ファイルを wins.bat のファイル名に変更後、実行 |

このマルウェアは最終的に外部 URL に接続して別の追加ファイルをダウンロードし、実行する。ダウンロードされたファイルは .bat ファイルとして実行され、攻撃者の意図によって様々なコマンドが実行される場合がある。

最近、アレアハングルドキュメントを利用したマルウェアの配布が多数確認されている。特に、スピアフィッシングによって特定のユーザーを対象に実行されていた攻撃が不特定多数を対象に拡がっており、とりわけ注意が必要である。サイトの管理者は定期的なメンテナンスを通じてマルウェアがアップロードされないように注意するべきであり、ユーザーはファイルを開く際に追加の動作が要求される場合は、疑ってみる必要がある。また、V3 を最新バージョンにアップデートしてマルウェアへの感染を事前に遮断できるように注意を払うべきである。

IOC 関連情報

MD5

34d8c6e9426dc6c01bb47a53ebfc4efb

49c91f24b6e11773acd7323612470ffb

4edae618f59180577a196fa5bab89bb4

7b6b6471072b8f359435f998a96176e7

ce7fa1dc1e5a776dacb27fe2c4385ac2

追加 IoC は ATIP で提供しています。

URL

http[:]//103[.]149[.]98[.]231/pprb/0304_pprb/d[.]php?newpa=comline

Categories: マルウェア