Ivanti Connect Secure 製品に対する複数の脆弱性が公開されており、CVSS スコア9(CRITICAL)以上の危険度が高い脆弱性が多数含まれている。韓国国内で運用中の Ivanti Connect Secure サーバーの大半が脆弱なバージョンと確認された。

Ivanti Connect Secure はアメリカの Ivanti 社による VPN ソリューションであり、企業などの内部ネットワークに接続できるようにする製品である。韓国内でも認知度が高いほうであり、多数の企業で使用していることが確認された。Ivanti は11月11日、Ivanti Connect Secure 製品の多数の脆弱性に関するセキュリティ勧告を掲載しており、これにともない AhnLab でも当該セキュリティ勧告を ATIP および ASEC ブログを通じて掲載した。

- Ivanti セキュリティ勧告 – https://forums.ivanti.com/s/article/Security-Advisory-Ivanti-Connect-Secure-ICS-Ivanti-Policy-Secure-IPS-Ivanti-Secure-Access-Client-ISAC-Multiple-CVEs(外部サイト、英語にて提供)

- [ASEC ブログ] Ivanti 製品のセキュリティアップデート勧告 – https://asec.ahnlab.com/ko/84417/(韓国語にて提供)

- [ATIP] Ivanti 製品のセキュリティアップデート勧告 – https://atip.ahnlab.com/security-advisory/view?id=1bb8dec1-16e6-4412-9b5c-a81f182166b9

最新バージョン未満の全バージョンにおいて動作する脆弱性が含まれており、特にリモートコード実行が可能な非常に危険度の高い脆弱性も多数存在する。

| CVSS スコア | CVE | 備考 | |

| 9 CRITICAL | 9.1 | CVE-2024-38656 | Remote Code Execution |

| 9.1 | CVE-2024-39710 | Remote Code Execution | |

| 9.1 | CVE-2024-39711 | Remote Code Execution | |

| 9.1 | CVE-2024-39712 | Remote Code Execution | |

| 9.1 | CVE-2024-11005 | Remote Code Execution | |

| 9.1 | CVE-2024-11006 | Remote Code Execution | |

| 9.1 | CVE-2024-11007 | Remote Code Execution | |

| 9.1 | CVE-2024-38655 | Remote Code Execution | |

| 8 HIGH | 8.8 | CVE-2024-9420 | Remote Code Execution |

| 8.4 | CVE-2024-11004 | Reflected XSS | |

| 7 HIGH | 7.8 | CVE-2024-39709 | Privilege Escalation |

| 7.8 | CVE-2024-47906 | Privilege Escalation | |

| 7.5 | CVE-2024-8495 | DOS | |

| 7.5 | CVE-2024-38649 | DOS | |

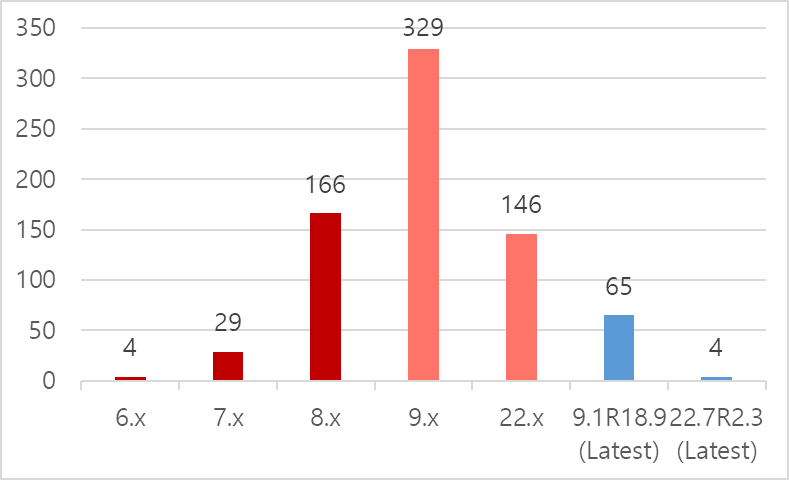

ASEC が ASM サービスを通じて確認した結果、1111個の韓国国内サーバーにおいて Ivanti Connect Secure 運用履歴が確認され、そのうち743個のサーバーの詳細なバージョン情報を確認できた。(2024.11.19基準)

バージョン情報の確認が可能な743個のサーバーのうち、最新バージョンで運用中のサーバーは69個であった。69個を除く674個(90.7%)のサーバーは、脆弱性の対象となるバージョンで運用されており、脆弱なサーバーのほとんどが企業および機関のサーバーと確認されているため、注意が必要である。

既存の脆弱性に関する記事とは異なり、確認された数自体は多いほうではないが、当該製品が企業および機関などの規模が大きい団体で主に使用している製品であり、また、多数の構成員が随時接続し、内部ネットワークと接続されている VPN サーバーの特性上、脆弱な状態のままで維持される場合、大きな被害が発生するおそれがある。

| IP | Port | Version | RDNS |

| 61.78.*.10 | 443 | 7.4.0.30667 | **work.**.co.kr |

| 27.122.*.112 | 443 | 22.6.2.2719 | vpn.*******.co.kr |

| 222.236.*.64 | 443 | 22.7.2.3191 | sec.*****.or.kr |

| 221.149.*.147 | 443 | 8.0.6.32195 | vpn.*******.com |

| 218.38.*.90 | 443 | 8.3.7.65025 | vpn.***.go.kr |

| 211.56.*.237 | 443 | 22.5.2.2229 | ***.*****corp.com |

| 211.233.*.242 | 443 | 6.5.0.14951 | ***.*******.kr |

| 211.233.*.178 | 443 | 9.1.18.25187 | *******.***.co.kr |

| 210.218.*.30 | 443 | 9.1.18.25187 | vpn.****.re.kr |

| 210.116.*.202 | 443 | 9.1.18.25055 | vnet.********.com |

| 210.103.*.30 | 443 | 7.3.0.24657 | ssl.*****.or.kr |

| 203.234.*.200 | 443 | 22.7.2.2615 | *vpn2.****.co.kr |

| 124.243.*.188 | 443 | 9.1.18.25505 | *****vpn.********.com |

| 119.199.*.12 | 443 | 9.1.18.25055 | vpn.********.com |

| 114.108.*.91 | 443 | 8.3.7.65025 | vpn.********.com |

| 1.215.*.230 | 443 | 9.1.18.25609 | *****vpn.******.com |

上記表に使用されたバージョン情報は、[バージョン+ビルド番号]の形式であり、公式ホームページのリリースノートを参照してセキュリティ勧告に記載された[バージョン+リリース番号]形式のバージョン情報を確認できる。

例) 9.1.18.25055 → 9.1R18.4

Ivanti Connect Secure 製品は世界で広く使用されている製品であり、過去に何度も実際に脆弱性攻撃が発生した履歴[1]があるため、特に注意する必要がある。AhnLab では、関連内容を ATIP の ASEC Notes を通じて掲載した。

- 実際の攻撃に悪用された脆弱性勧告 (2024-02-13) – https://atip.ahnlab.com/intelligence/view?id=9c0c0822-3d5d-42ab-9284-4f6c90886c72

- 実際の攻撃に悪用された脆弱性勧告 (2024-01-19) – https://atip.ahnlab.com/intelligence/view?id=15983f45-5310-4d06-9596-44d2ccf824c8

Ivanti Connect Secure は、現在 9.x バージョンと 22.x バージョンをそれぞれサービス中であり、過去には Pulse Connect Secure(8.x)、Juniper Secure Access(7.x)の名前でサービスが展開されていた。確認された韓国国内のサーバーのうち、相当数が EOL がしばらく前の旧バージョン製品を未だに使用している。これはつまり、本記事で取り上げた脆弱性以外にも多数の深刻な脆弱性にさらされたまま運用を続けているということである。

本文のセキュリティ勧告を参考にし、旧バージョンの製品を使用しているサーバーは直ちに最新バージョンにアップデートすることを推奨する。また、9.1x バージョンの場合、今年の年末に EOS(End of Support)が予定されているため、22.x バージョンへのアップデートが必要である。

- 9.1.18.25685(9.1R18.9)

- 22.7.2.3431(22.7R2.3)

ASEC ではブログを通じて主な脆弱性に関するセキュリティ勧告を掲載しており、AhnLab TIP サービスに加入しているユーザーのうち、脆弱性の対象となるサービスを運用している企業が確認された場合、個別のカスタマイズレポートを提供している。当社の顧客の脆弱情報が外部にさらされないようにし、安全にサービスを運用できるように、非公開で該当顧客にのみ提供するサービスである。

[1] CISA, (2024-01-19, 2024-02-13), Known Exploited Vulnerabilities Catalog – https://www.cisa.gov/known-exploited-vulnerabilities-catalog(外部サイト、英語にて提供)

Categories: 脆弱性