ASEC 分析チームは最近、Shc で開発された Linux マルウェアがコインマイナーマルウェアをインストールしていることを確認した。攻撃者は不適切に管理されている Linux SSH サーバーを対象に辞書攻撃を通して認証に成功した後、様々なマルウェアをインストールしたものと推定され、Shc ダウンローダーマルウェアとこれを通してインストールされる XMRig コインマイナー、そして Perl で開発された DDos IRC Bot が確認されている。

1. Shc (Shell Script Compiler)

Shc は Shell Script Compiler の略で、Bash Shell スクリプトを ELF 実行ファイルフォーマットに変換する役割を担う。

Bash は Linux OS が提供するデフォルト Shell で、Bash Shell がサポートしているコマンドはスクリプト形式で作成できる。すなわち、ユーザーが実行するコマンドをスクリプトとして作成することができ、スクリプトであることによって、if 文や繰り返し文のような構造を提供しているのである。Bash Shell の場合、Windows 環境で提供されるコマンドプロトコルと類似しているということができ、Bash Shell スクリプトファイルは Windows の Batch スクリプトであるということができる。

参考に Linux 環境で Bash Shell スクリプトを実行できる実行ファイルである ELF フォーマットに変更するための Shc がある場合、Windows には Batch スクリプトを実行ファイルの EXE フォーマットに変更させる bat2exe ユーティリティがある。Windows 環境で攻撃者はアンチウイルスのようなセキュリティ製品のファイル検知を回避するために bat2exe を利用し、不正な Batch スクリプトを実行ファイルに変換して配布する傾向がある。攻撃者が不正な Bash Shell スクリプトを直接配布する代わりに、ELF フォーマットに変換して配布するのも Windows 環境でのようにファイル検知を回避するための目的であると推測される。

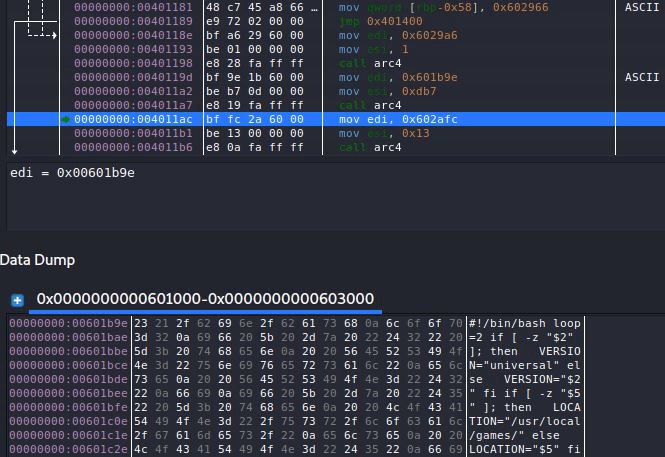

Shc はデータセクションに原本の Bash Shell スクリプトを Alleged RC4 アルゴリズムでエンコードして持っている。その後実行されるときは同じ ARC4 アルゴリズムを利用して原本のスクリプトを復号化し、このように得たスクリプトコマンドを実行する。

2. Shc ダウンローダー

以下は実際に侵害されたクライアントから収集した Shc マルウェアの復号化された Bash Shell スクリプトである。機能は外部からファイルをダウンロードして実行する形態で、現在ダウンロードできるアドレスでは XMRig コインマイナーをインストールするものとみられ、コインマイナーダウンローダーマルウェアであるとみられる。

以降で記述するが、このマルウェアは Perl で開発された DDoS IRC Bot マルウェアと一緒に感染するのが特徴である。この DDoS IRC Bot は以前から最近まで不適切なアカウント情報の Linux サーバーを対象にインストールされつづけている。攻撃者はスキャニングプロセスを経て SSH サーバーに辞書攻撃を試み、成功すると Perl IRC Bot を含む様々なマルウェアをインストールする。このようにインストールされたマルウェアをとしては、XMRig、SSH スキャナー、様々な IRC Bot マルウェアなどがある。

収集されたマルウェアを分析すると、実行に必要な「run」ファイルが存在せず、多くの引数が必要であるという点で、単独で分析するには限界がある。

| 引数番号 | 機能 |

|---|---|

| 1 | ダウンロード URL アドレスでありダウンロードされるファイルの名前 |

| 2 | バージョン。基本的には「universal」文字列 |

| 3 | 生成する PID ファイル名 |

| 4 | Socks5 ホスト名 |

| 5 | インストールプロセスが行われる位置基本的には「/usr/local/games/」 |

| 6 | 追加ダウンロードアドレス |

| 7 | 追加コマンド |

ASEC 分析チームは、関連マルウェアを追跡中、類似した形態の Shc ダウンローダーマルウェアが VirusTotal にアップロードされていることを確認した。このようなマルウェアすべてを韓国国内では VirusTotal にアップロードされたと推定すると、現在は主に韓国国内のシステムを対象に攻撃が発生していると思われる。

このマルウェアは上で述べた他のタイプよりも非常に簡単な形態で、追加の引数が必要なく、ダウンロードアドレスもしくは完成した URL として存在する。

3. XMRig コインマイナー

Shc ダウンローダーマルウェアは外部から圧縮ファイルをダウンロードし、「/usr/local/games/」パスに生成した後、「run」ファイルを実行させる機能を担っている。現在ダウンロードできる圧縮ファイルには XMRig コインマイナーマルウェア以外にもマイニングプールのアドレスが含まれていた config.json、そして「run」スクリプトがすべて存在する。

設定データが含まれた config.json ファイルが同じパスに存在するため、XMRig 実行時に設定を伝達する必要はないが、以下のように「run」スクリプトを見ると config.json とは若干異なる設定を伝達し、XMRig を実行させている。

4. DDoS IRC Bot

攻撃者は感染システムにコインマイナーをインストールすること以外にも、コマンドを受け取って DDoS 攻撃を実行できる IRC Bot をインストールしていた。この DDoS IRC Bot は Perl 言語で開発されたのが特徴であり、名前のように C&C サーバーとの通信に IRC プロトコルを利用している。

2つのマルウェアは類似した形態ではあるが、現在は片方は C&C サーバーすなわち IRC サーバーに接続できないが、もう一方は接続が可能である。接続が可能だと言っても、チャンネルへの入場はできないが、これはパスワードが「ddosit」から他の値に変更されたためであると推定される。チャンネルへの入場を拒否されて見えるメッセージでは URL が含まれているが、この URL からダウンロードされる圧縮ファイルは上記の XMRig が含まれてた圧縮ファイルである。

以下は設定データから IRC サーバーのアドレスおよびポート番号、そして入場する IRC チャンネル名「#xmr」とチャンネル入場時に必要なパスワード「@」が設定されている。DDoS IRC Bot は実際に攻撃者を検証するために追加のタスクを行うが、コマンドを下すためにチャンネルに入場したユーザーのニックネームが以下の4つのうちのどれかでないといけないという点と、ホストアドレスが「qwerty」でなければいけないという条件がある。

上記の条件を満たしている場合は攻撃者と認識して、伝達されたコマンドを実行するが、TCP Flood、UDP Flood、HTTP Flood のような DDoS 攻撃だけでなくコマンドの実行、リバース Shell、ポートスキャニング、ログの削除のような機能をサポートしている。以下は実際に攻撃者のコマンドではなく、テストプロセスでキャプチャしたスクリーンショットであり、実行できるコマンドリストを得るために「!u @commands」コマンドを入力すると、DDoS IRC Bot がコマンドのリストを #xmr チャンネルに伝達するプロセスを表示する。

結論

Linux SSH サーバーをターゲットとする攻撃の代表例としては、不適切にアカウント情報を管理しているシステムに対する総当たり攻撃(Brute Forcing)と辞書攻撃(Dictionary Attack)がある。そのため、管理者はアカウントのパスワードを推測が困難な形式で設定し、定期的にパスワードを変更することで、総当たり攻撃や辞書攻撃から Linux サーバーを保護しなければならず、セキュリティパッチを最新にして脆弱性攻撃を防止しなければならない。

また、外部に開放されていてアクセスが可能なサーバーに関してはファイアウォールのようなセキュリティ製品を利用し、外部の攻撃者からのアクセスを統制しなければならない。最後に、V3 を最新バージョンにアップデートしてマルウェアへの感染を事前に遮断できるように注意を払わなければならない。

ファイル検知

– Downloader/Linux.Agent.13360 (2022.12.21.00)

– Downloader/Linux.Agent.13256 (2022.12.25.03)

– Downloader/Linux.Agent.13392 (2022.12.25.03)

– Shellbot/Perl.Generic.S1118 (2020.02.19.07)

– Linux/CoinMiner.Gen2 (2019.07.31.08)

– CoinMiner/Text.Config (2022.12.26.03)

– Trojan/Shell.Agent.SC185400 (2022.12.26.03)

– Trojan/Shell.Agent.SC185401 (2022.12.26.03)

IOC

MD5

– c13e7e87e800a970df4d113d60e75ab4: Shc ダウンローダー(kermine)

– 1f0e5f4736a567a631946a0d9878fad7 : Shc ダウンローダー(VirusTotal)

– 6fa237ce385dc9495246bc4498b64c2d : Shc ダウンローダー(VirusTotal)

– 7650957bf7d798b284ea01a732ad07a5 : Perl DDoS IRC Bot (botcarternew)

– 077279a2ae5b1bc89540a1293fa807f1 : Perl DDoS IRC Bot (.ubuntu)

– 497bec45d865b2a9165699433c64816c : XMRig (s)

– c1e65d481af4e6d4bad74cca4e8737cb : XMRig (xmrig)

– 48e5ce77980d52c68a7bbfd091756036 : XMRig (.system3d)

– 16b7ef9cbc89ccc08f5fcd80e473c169 : XMRig 設定ファイル(config.json)

– a2fd0f3e18259d0bba9ebbf910e925c4 : XMRig 設定ファイル(config.json)

– a2c7c9e3b468e7e02e882066b05c55c3 : ランチャースクリプト(run)

– c15ed837bd367fd4f66562b57b8fb57c ” ランチャースクリプト(.b4nd1d0)

C&C アドレス

– 64.227.112[.]247:80 – Perl DDoS IRC Bot

– 157.230.116[.]194:80 – Perl DDoS IRC Bot

ダウンロードアドレス

– hxxp://172.105.211[.]21/

– hxxp://172.105.211[.]21/xmrig

– hxxp://172.105.211[.]21/snunewa.tar

– hxxp://167.172.103[.]111/

– hxxp://172.104.170[.]240/

– hxxp://172.104.170[.]240/snunewa.tar

– hxxp://wget.hostname[.]help/

– hxxp://wget.hostname[.]help/driver.zip

– hxxp://pateu.freevar[.]com/xmrminer2.tgz

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

Categories: マルウェアの情報