ASEC 分析チームでは、ASEC 自動解析システム(RAPIT)とハニーポットを活用してフィッシングメールの脅威をモニタリングしている。本記事では、2022年12月11日から12月17日までの一週間で確認されたフィッシングメール攻撃の拡散事例と、これらをタイプ別に分類した統計情報を紹介する。一般的にはフィッシング攻撃者が社会工学技法を利用し、主にメールを利用して機関、企業、個人などに偽装したり、これらを詐称することで、ユーザーにログインアカウント(クレデンシャル)情報を流出させる攻撃のことを指す。また、フィッシングは広い意味で、攻撃者が各対象を相手にする情報流出、マルウェア配布、オンライン詐欺行為などの攻撃を可能にする不正な手口(technical subterfuge)を意味する。本記事では、フィッシングは主にメールで配布される攻撃というところにフォーカスをあてている。そして、フィッシングメールをベースに行われる様々な攻撃方式を詳細にカテゴライズする。そしてまだ発見されていなかった新たなタイプや注意すべきメールをキーワードとともに紹介し、ユーザーの被害の最小化に努める。本記事で扱うフィッシングメールは添付ファイルのあるメールのみとする。添付ファイルがなく、不正なリンクのみが本文に含まれているメールは本記事では扱わない。ログインアカウント情報流出タイプは、偽のログインページで用語を定義している。

フィッシングメールの脅威タイプ

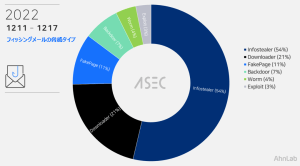

一週間のフィッシングメールの添付ファイルのうち、最も多いタイプは情報窃取マルウェア(Infostealer, 54%)である。情報窃取マルウェアは AgentTesla、FormBook などが含まれており、Web ブラウザ、メールおよび FTP クライアント等に保存されたユーザー情報を流出させる。

その次に多かったタイプは Amadey、BeamWinHTTP、SmokeLoader のような loader が含まれたダウンローダー(Downloader, 21%)マルウェアである。これは、攻撃者の命令を受けて追加のマルウェアをインストールすることができる。また、情報窃取モジュールが使われる場合は、感染システムのユーザー情報を収集することもある。

3番目に多かったタイプは偽のログインページ(Fakepage, 11%)である。偽のログインページは攻撃者が正常なログインページの画面構成、ロゴ、フォントをそのまま模倣した Web ページで、ユーザーに自分のアカウントとパスワードを入力するように誘導させる。入力された情報は攻撃者の C2 サーバーに転送される。以下の<偽のログインページ C2>を参照

それ以外にもバックドア(Backdoor, 7%)、ワーム(Worm, 4%)、脆弱性(Exploit, 3%)タイプが確認された。

フィッシングメールの添付ファイルを利用した脅威タイプとその順位は<ASEC 週間マルウェア統計>で毎週公開しているマルウェアの配布順位と類似している。

添付ファイルの拡張子

上記で説明した脅威がどのようなファイル拡張子でメールに添付されて配布されるのかを確認した。偽のログインページは Web ブラウザで実行されなければならない Web ページスクリプトであるため HTML、HTM ファイル拡張子で配布される。情報流出型マルウェアとダウンローダーマルウェアを含むその他のマルウェアは ZIP、R00、RAR、7Z などの圧縮ファイル、IMG ディスクイメージファイル、XLS ドキュメントファイルなどを含む様々なファイル拡張子で、メールに添付されている。Web ページのスクリプトファイルでなければならない偽のログインページを除いたマルウェアは、脅威タイプに関係なく様々なファイル拡張子で配布されている。一週間のフィッシングメールの添付ファイルのタイプでは、特に IMG ファイルが高い比率を示していた。

配布事例

2022年12月11日から12月17日までの一週間の配布事例である。偽のログインページタイプと情報流出、ダウンローダー、脆弱性、バックドアを含むマルウェアタイプを分けて紹介する。メールの件名と添付ファイル名に表示される数字は一般的なものであり、固有 ID 値としてメールの受信者に応じて異なる場合がある。ハングルの件名の配布事例も確認された。グローバルに英文の件名および内容を配布するのではなく、韓国国内のユーザーを対象にした事例である。

事例: 偽のログインページ(FakePage)

| メールの件名 | 添付ファイル |

| Fwd: el documento adjunto y haga la correccion – factura pendiente (20****) | Comprobante – 2022-12-13T******.520.html |

| New Order – Please send proforma invoice | P.O0076.html |

| Payment Advise | Payment Slip.html |

| RE: 316863-52 order 394620 | RE 316863-52 order 394620.html |

| Re: Contract Invoice | contract_agremt528 PM.html |

| URGENT: Upgrade E-mail User Mailbox | Upgrade.html |

| Confirmation of Bank Payment | ______HKU-COMPFEE-0000708718.htm |

事例: マルウェア(Infostealer、Downloader など)

| メールの件名 | 添付ファイル |

| pago noviembre-diciembre | Pago1292022.img |

| RE: Statement of account MBS | Statement of account MBS.img |

| Re: pago rechazado de Banco Banamex SA de CV (Ref 0180066743) | Aviso de pago.pdf.img |

| PAYMENTS – 12th December 2022 | international_transfer_20221212-21617.pdf.gz |

| DHL AWB – 4152209227 | DHL AWB – 4152209227_12132022.gz |

| TT (Ref 001122022066743) | Ref001122022066743.img |

| PO #20221412042 | Purchase Order #20221412042.zip |

| TT (Ref 001122022066743) | Ref001122022066743.img |

| PO #20221412042 | Purchase Order #20221412042.zip |

| NEW ORDER #306078910 | P.O #306078910.xls |

| Re: D/N: Ex-work PO#22-1652/63, PO#22-4982/68, PO#22-1264/69 |

AAA PO22165263 PO22498268 PO22126469 DEBIT NOTES.xls

|

| Fwd: PL/ DS_CMR 81364970 | DS_CMR 81364970.pdf.img |

| Re: Revised proforma invoice & Contract payment for- ifeoluwa.babarinsa | PI-202510145-dtd-13-12-2022.img |

| RFQ #20220812 Order 0092300 | Quote PO# 000938812.pdf(45kb).img |

| RV: OFERTA PO# 000938812 | PO# 000938812.pdf(45kb).img |

| Re: Invoice Request ( Dec’22 ) | Bank Outward Application.PDF.zip |

| Re: D/N: Ex-work PO#22-1652/63, PO#22-4982/68, PO#22-1264/69 |

PO22165263_PO22498268_PO22126469_DEBIT_NOTE_TT.PDF.rar

|

| Dhl -Express_Shipping Original Document | Shipping_Original_Document.PDF.7z |

| order | 33690120220531MES_S Quote.img |

| STAINING ON THE BODY FABRIC OF STYLE VOLTO II | bank information.exe |

| DHL AWB & Shipping Document: Invoice JKTR002071488. | DHL AWB and Shipping Document.pdf.tar |

| order | Quote_2200001498.img |

| RE: CONTRACT 2023 – nyaonjs.com -OB | OG 2023.pdf.iso |

| Re: New order | New order 4311.xz |

| Re: New order | New order 4311.zip |

| Quotation, Enquiry (RFQ) 2200111 | RFQ 2200111.PDF.GZ |

| Order For Dec | E900 quotation20111388.img |

| Request for Price ( PO# 205346 ) | Request for Price PO# 205346.PDF.GZ |

| Hesap hareketleriniz | Hesaphareketi-01.tar |

| DHL Shipment Notification | Dhl p.gz |

| Re: Shipping document EXP4052 |

MSKD0134772_MAERSK_AMAZON_INV20221211_Pdf.rar

|

| STAINING ON THE BODY FABRIC OF STYLE VOLTO II | bank information.exe |

| DHL AWB & Shipping Document: Invoice JKTR002071488. | DHL AWB and Shipping Document.pdf.tar |

| order | Quote_2200001498.img |

| RE: CONTRACT 2023 – nyaonjs.com -OB | OG 2023.pdf.iso |

| Re: New order | New order 4311.xz |

| Re: New order | New order 4311.zip |

| Quotation, Enquiry (RFQ) 2200111 | RFQ 2200111.PDF.GZ |

| Order For Dec | E900 quotation20111388.img |

| Hesap hareketleriniz | Hesaphareketi-01.tar |

| DHL Shipment Notification | Dhl p.gz |

| smart pics | privateplp.gif.exe |

| wonderful pictures | theaction.exe |

注意するキーワード: 「Factura」と「Order」

以下は非常に多くの形態を見せている IMG ファイルタイプである。

偽のログインページ(FakePage) C2 アドレス

攻撃者が作った偽のログインページにユーザーが自分のアカウントとパスワードを入力すると、攻撃者サーバーにその情報が転送される。以下のリストは一週間で配布された偽のログインページの攻撃者 C2 アドレスである。

- hxxps://formspree.io/f/mlevkpjv

- hxxps://womeninpublishing.org/wp-admin/RFxData/mstpartsgroup.php

- hxxps://alxcl.xyz/log-flasher/excel.php

- hxxps://frwx.ml/anydomain/anydomain.php

- hxxps://www.1dglabel.com/wp-content/COMPFEE/next.php

フィッシングメールの攻撃予防

フィッシングメールを利用した攻撃は、ユーザーが偽のログインページにアクセスしたり、マルウェアを実行させたりするための送り状、税金納付書など、ユーザーを欺きやすい内容に偽装して配布される。偽のログインページは正常なページと似せており、時間をかけてさらに精巧になっている。マルウェアは圧縮ファイルフォーマットでパックされており、セキュリティ製品の添付ファイル検知を回避している。ユーザーは不正なフィッシングメールによる感染の被害にさらされないよう、最近の配布事例を参考にして特に注意しなければならない。ASEC 分析チームは以下のようなメールのセキュリティ規則を推奨している。

- 確認の取れない送信者からのメールに含まれたリンク、添付ファイルは内容が信頼できると確認されるまでは実行しない。

- ログインアカウントをはじめとする、プライベートな情報は信頼できるまで入力しない。

- 見慣れないファイル拡張子の添付ファイルは信頼できるまで実行しない。

- アンチウィルスをはじめとしたセキュリティ製品を利用する。

フィッシングメール攻撃は MITRE ATT&CK フレームワークでは、以下の Techniques に該当する。

- Phishing for Information(Reconnaissance, ID: T1598[1])

- Phishing(Initial Access, ID: TI1566[2])

- Internal Spearphishing(Lateral Movement, ID:T1534[3])

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

Categories: 総計