ASEC 分析チームでは、ASEC 自動解析システム RAPIT を活用し、既知のマルウェアに対する分類および対応を進めている。本記事では、2022年10月24日(月)から10月30日(日)までの一週間で収集されたマルウェアの統計を整理する。

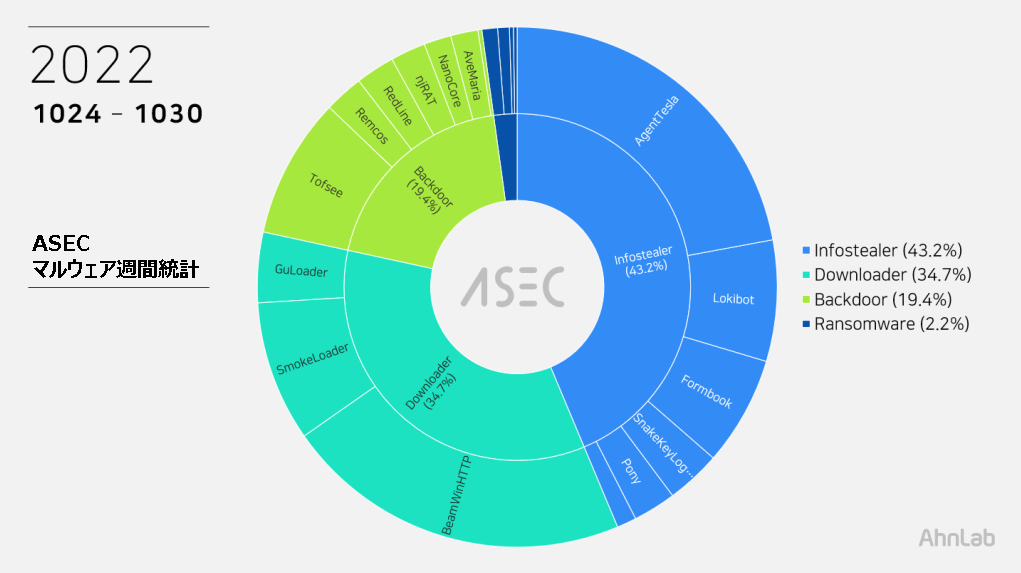

大分類の上ではインフォスティーラーが43.2%と1位を占めており、その次にダウンローダーマルウェアが34.7%、バッグドアが19.4%、ランサムウェアが2.2%の順に集計された。

Top 1 – Agent Tesla

インフォスティーラー型マルウェアである AgentTesla は22.1%で1位を記録した。AgentTesla は Web ブラウザ、メールおよび FTP クライアント等に保存されたユーザー情報を流出させるインフォスティーラー型マルウェアである。

https://asec.ahnlab.com/jp/16732/

収集した情報の流出にはメール(SMTP)を使用しており、FTP や Discord API などを使用していたサンプルも存在している。直近のサンプルの C&C 情報は以下の通りである。

- server : mail.mktron[.]in (104.156.54[.]11)

sender : stamping.quality2@mktron[.]in

receiver : zakirrome@ostdubai[.]com

user : stamping.quality2@mktron[.]in

pw : zNvK*****UXb - server : mail.dmstech[.]in (104.156.54[.]11)

sender : sanjeev@dmstech[.]in

receiver : zakirrome@ostdubai[.]com

user : sanjeev@dmstech[.]in

pw : 0]6F*****qfd - server : mail.kidobd[.]com (88.198.58[.]26)

sender : jahangir@kidobd[.]com

receiver : info@ledcenter[.]by

user : jahangir@kidobd[.]com

pw : @dm****do

大半が送り状(Invoice)、船積書類(Shipment Document)、購入注文書(P.O.– Purchase Order)等に偽装したスパムメールを通して配布されるため、ファイル名にも関連した単語や文章が使用される。拡張子の場合は、pdf、xlsx のようなドキュメントファイルに偽装したサンプルも多く存在する。

- 000001_Quote_2200001612.exe

- SWIFT MT103 86258992. pdf.exe

- Orden de compra #PO06709.exe

- Purchase order submitted for approval PO-00091 26102022.exe

- 10556-Transferencia 3795770002016742.exe

- 10556-Transfer 3795770002016742.exe

- +++Offer-Proforma – CHTPUP SERVIS-MEASURE – 22-011-000021.exe

- P.O. BFL-007756.exe

- Orden de compra #PO06709.exe

Top 2 – BeamWinHTTP

21.6%で2位を占めた BeamWinHTTP はダウンローダーマルウェアである。PUP インストールプログラムに偽装したマルウェアを通して配布されるが、BeamWinHTTP が実行されると PUP マルウェアである Garbage Cleaner をインストールし、同時に追加マルウェアをダウンロードしてインストールすることができる。

https://asec.ahnlab.com/jp/20924/

以下は、確認された C&C サーバーアドレスである。

- 45.139.105[.]171/itsnotmalware/count.php

- ggg-cl.biz/stats/1[.]php

- ggg-cl.biz/check[.]php

- ggg-cl.biz/stats/save[.]php

- 45.9.20.13/partner/loot[.]php

- kokoko-24.online/api/tracemap[.]php

- 45.15.156.54/itsnotmalware/count[.]php

Top 3 – Smokeloader

Smokerloader はインフォスティーラー / ダウンローダーマルウェアであり、Exploit Kit を通して配布される。今週は8.7%を占めており、3位に名が上がった。Exploit Kitを通して配布される他のマルウェアと同様、MalPe のアウトラインが使われている。

実行されると explorer.exe に自身をインジェクションし、実際の不正な振る舞いは explorer.exe によって行われる。C&C サーバーに接続後、命令に応じて追加モジュールをダウンロードすることもでき、また他のマルウェアをダウンロードすることもできる。追加モジュールの場合、ダウンロードされるモジュールの大半がインフォスティーラー機能を担っており、子プロセスとして explorer.exe を生成し、モジュールをインジェクションして動作させる。

Smoker Loader は、インフォスティーラー/ダウンローダーマルウェアとして、6.6%の割合で今週の5位を占めている。Smoke Loader に関連した分析レポートは、以下の ASEC レポートに記載がある。

[PDF] ASEC REPORT vol.101 より一層アップグレードした最新版 Smoke Loader、電撃解剖 *韓国語/英語版のみ提供

以下は、確認された C&C サーバーアドレスである。

- bururutu44org[.]org

- guluiiiimnstra[.]net

- furubujjul[.]net

- gulutina49org[.]org

- hulimudulinu[.]net

- liubertiyyyul[.]net

- nuluitnulo[.]me

- nvulukuluir[.]net

- stalnnuytyt[.]org

- youyouumenia5[.]org

- o339ku32b3yk26[.]com

- o36fafs3sn6xou[.]com

C&C サーバーからの命令に応じて、外部から他のマルウェアをダウンロードできるが、確認されたマルウェアとして Dharma ランサムウェア、Lockbit ランサムウェアなどがある。

Top 4 – Tofsee

8.7%で4位を占めた Tofsee はバックドア型マルウェアである。主にエクスプロイトキット(Exploit Kit)を通じて配布されており、C&C に接続した後、マイニング、スパムメール、DDos など様々な機能を持つ追加の不正モジュールをダウンロードできるマルウェアである。

以下は、確認された C&C サーバーアドレスである。

- hxxps://svartalfheim[.]top

Top 5 – Lokibot

Lokibot マルウェアは7.5%で5位を記録した。Lokibot はインフォスティーラー型マルウェアとして、Web ブラウザ、メールクライアント、FTP クライアント等のプログラムに対する情報を流出させる。

https://asec.ahnlab.com/jp/16835/

大半の Lokibot マルウェアの C&C サーバーは以下の通りである。

- iklok.us/SA/L/girl[.]php

- iklok.us/SA/L/wl[.]php

- legalpath.in/cc/Panel/fre[.]php

- retrak.co.ke/psy/five/fre[.]php

- sempersim.su/gk22/fre[.]php

- sempersim.su/gl1/fre[.]php

- sempersim.su/gl4/fre[.]php

- sempersim.su/gl9/fre[.]php

- sempersim.su/gl9/fre[.]php

- tagveam.ml/ment/form/fre[.]php

- wexno.us/ho/sk/dancex[.]php

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

Categories: 総計