ウェブハードは、韓国国内のユーザーをターゲットにする攻撃者たちが使用する代表的なマルウェア配布プラットフォームである。ASEC 分析チームでは、ウェブハードを通じて配布されるマルウェアをモニタリングしており、過去にいくつかのブログを通じて情報を共有してきた。最近では UdpRat や GoLang で開発された DDoS IRC Bot 等、様々な形式のものが使用されているが、過去には以下のように njRAT が多数の攻撃において使用されてきた。

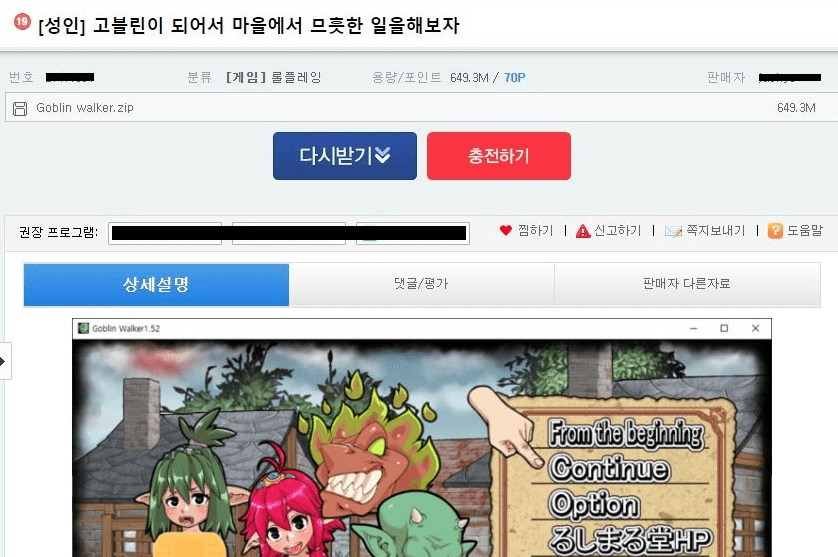

ASEC 分析チームでは最近、ウェブハードを通じて拡散している njRAT マルウェアを確認したため、ブログで紹介する。特定のウェブハードにおいて、以下の通り成人向けゲームに偽装したマルウェアがアップロードされた。

ユーザーは、上記の成人向けゲームをダウンロードし、圧縮ファイル「Goblin walker.zip」を解凍したあと、内部に存在するゲームアイコン形態の実行ファイルを開くこととなる。実行ファイルは、内部にオリジナルのゲーム実行ファイルと njRAT マルウェアを含んでいるドロッパーマルウェアであり、実行すると以下のように %APPDATA% パスにゲーム実行ファイルと njRAT をドロップして実行する。

ドロッパーマルウェアは njRAT マルウェアのほかにゲームプログラムも同時に実行するため、ユーザーは以下のようにゲームが正常に実行されることを確認できる。

ドロッパーマルウェアを調べたところ .NET で開発されており、以下のようにリソースにローダー(fluxfog.dat)、オリジナルゲーム実行ファイル(barsgiant.dat)、njRAT(gemsintoxicant.dat)をエンコードした形で持っている。

ドロッパーはまず fluxfog.dat、すなわちローダーを復号化したあと、メモリ上でロードする。ローダーは以下のようにオリジナルゲーム実行ファイル「barsgiant.dat」と njRAT「gemsintoxicant.dat」を %APPDATA% パスに書き込み、それぞれ実行する機能を担う。

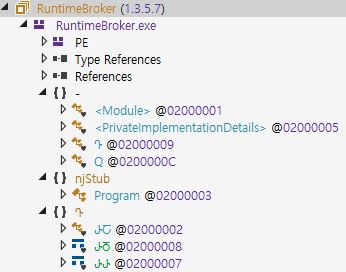

njRAT は %APPDATA% パスに RuntimeBroker.exe という名前で生成および実行され、コードは難読化されているが構造上では以下の通り njRAT であると容易に区別できる。

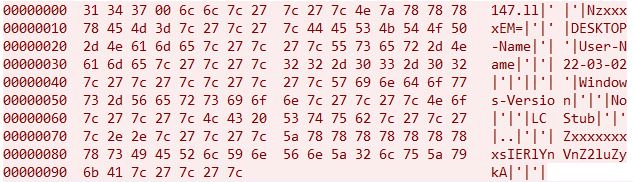

njRAT マルウェアは、攻撃者のコマンドを受け取って様々な不正な振る舞いを実行できる RAT マルウェアである。代表的なところでは、ファイルのダウンロードおよびコマンドの実行、キーロガー、さらにはユーザーアカウント情報の窃取のような様々な機能を提供している。以下は、内部設定データの復号化プロセスで確認できる C&C アドレスとポート番号である。

攻撃に使用された njRAT は「|’|’|」を区切り文字(デリミタ)に使用しているが、攻撃者は公開された njRAT ビルダーをダウンロードして特に変更することなくそのまま使用したものと推定される。

このように、韓国国内のウェブハード等のデータ共有サイトを通じてマルウェアが活発に出回っているため、ユーザーの注意が必要である。データ共有サイトからダウンロードした実行ファイルは特に注意が必要であり、ユーティリティおよびゲーム等のプログラムは必ず公式ホームページからダウンロードすることを推奨する。

[ファイル検知]

– Malware/Win.Generic.C4918227 (2022.01.18.00)

– Dropper/Win.NJRat.R475688 (2022.03.02.00)

[IOC]

ファイル

– ドロッパー : 74cb8c2a5badf88b7407cc187b1b0adf

– njRAT : 228a44d74c4be3555a55e432967adcf6

C&C

– lllopq.ddns[.]net:3270

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

Categories: マルウェアの情報