ASEC 分析チームは最近、CobaltStrike マルウェアが脆弱な MS-SQL サーバーをターゲットに拡散していることを確認した。

MS-SQL サーバーは Windows 環境の代表的なデータベースサーバーであり、以前から絶えず攻撃者たちの攻撃対象となっている。MS-SQL サーバーをターゲットとする攻撃には、脆弱性のパッチ適用が行われていない環境に対する攻撃以外にも、不適切に管理されているサーバーへの総当たり攻撃(Brute Forcing)または辞書攻撃(Dictionary Attack)がある。

一般的に攻撃者またはマルウェアは、1433番ポートのスキャンプロセスによって外部に開放された MS-SQL サーバーを確認する。その後管理者アカウント、すなわち「sa」アカウントに総当たり攻撃や辞書攻撃を実行し、ログインを試みる。参考に、外部に MS-SQL サーバーが開放されている形でなくとも、LemonDuck マルウェアのように内部ネットワークでラテラルムーブメントを目的に1433番ポートのスキャンおよび伝播するタイプも存在する。

すなわち、管理者アカウント情報を上記のように総当たり攻撃および辞書攻撃に脆弱な状態で管理している、または一定周期で変更していない場合に MS-SQL サーバーは攻撃者の主なターゲットとなる可能性がある。このような MS-SQL サーバーを攻撃対象とするマルウェアとしては、LemonDuck 以外にも Kingminer、Vollgar のような CoinMiner マルウェアが存在する。

ここまでのプロセスを通して攻撃者が管理者アカウントでログインに成功すると、xp_cmdshell コマンドを含む様々な方法を利用し、感染システムにおいてコマンドを実行させることができる。現在確認されている CobaltStrike マルウェアは、以下のように MS-SQL プロセスにより cmd.exe および powershell.exe を経由してダウンロードされていた。

CobaltStrike は商用のペネトレーションテストツールであり、最近では APT やランサムウェアを含む大多数の攻撃において内部システムを掌握するための中間段階として使用されている。現在確認されているマルウェアは、インジェクターとして内部に含まれているエンコードされた CobaltStrike をデコードした後、正常なプログラムである MSBuild.exe を実行してインジェクションする。

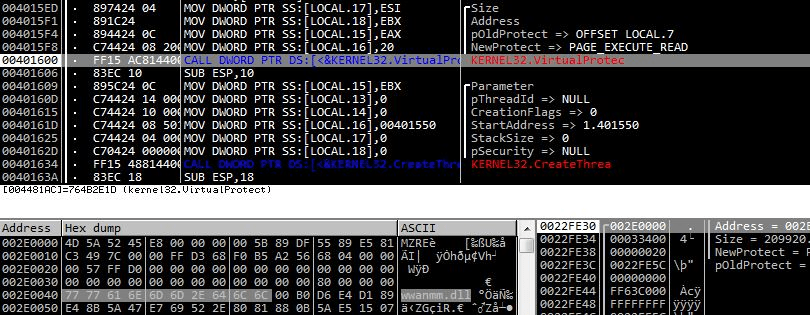

MSBuild.exe で実行される CobaltStrike は追加のオプションが設定されているが、それはセキュリティ製品の検知を回避するための目的であり、正常な dll の wwanmm.dll をロードしたあと、その dll のメモリ領域に beacon を書き込んで実行する方法である。これにより、攻撃者のコマンドを受け取って不正な振る舞いを実行する beacon が疑わしいメモリ領域に存在せず、正常なモジュール wwanmm.dll で動作することによってメモリベースの検知を回避できる。

攻撃者がどのような方式で MS-SQL を掌握してマルウェアをインストールしたのか正確には把握できないが、上記で説明した Vollgar マルウェアの検知ログが同時に確認されたことにより、当該システムも同様にアカウント情報が不適切に管理されているシステムと推定される。

当社 ASD インフラによると、直近1か月間だけでも多数の CobaltStrike ログを確認することができる。ダウンロードアドレスおよび C&C サーバーのアドレスが類似している点を見ると、ほとんどが同じ攻撃者の攻撃であると推定される。約1か月間の CobaltStrike の IOC は以下の項目で整理する。

AhnLab 製品では、CobaltStrike を活用し、初期のペネトレーション段階から内部拡散時に使用される beacon のバックドアについて、プロセスのメモリベースの検知方式とビヘイビアベースの検知技術を保有している。

[ファイル検知]

– Trojan/Win.FDFM.C4959286 (2022.02.09.00)

– Trojan/Win.Injector.C4952559 (2022.02.04.02)

– Trojan/Win.AgentTesla.C4950264 (2022.02.04.00)

– Infostealer/Win.AgentTesla.R470158 (2022.02.03.02)

– Trojan/Win.Generic.C4946561 (2022.02.01.01)

– Trojan/Win.Agent.C4897376 (2022.01.05.02)

– Trojan/Win32.CobaltStrike.R329694 (2020.11.26.06)

[ビヘイビア検知]

– Malware/MDP.Download.M1197

[IOC]

MD5

Cobalt Strike (Stageless)

– ae7026b787b21d06cc1660e4c1e9e423

– 571b8c951febb5c24b09e1bc944cdf5f

– e9c6c2b94fc83f24effc76bf84274039

– 828354049be45356f37b34cc5754fcaa

– 894eaa0bfcfcdb1922be075515c703a3

– 4dd257d56397ec76932c7dbbc1961317

– 450f7a402cff2d892a7a8c626cef44c6

CobaltStrike (Stager)

– 2c373c58caaaca0708fdb6e2b477feb2

– bb7adc89759c478fb88a3833f52f07cf

C&C

– hxxp://92.255.85[.]83:7905/push

– hxxp://92.255.85[.]83:9315/en_US/all.js

– hxxp://92.255.85[.]86:80/owa/

– hxxp://92.255.85[.]90:81/owa/

– hxxp://92.255.85[.]90:82/owa/

– hxxp://92.255.85[.]92:8898/dot.gif

– hxxp://92.255.85[.]93:18092/match

– hxxp://92.255.85[.]93:12031/j.ad

– hxxp://92.255.85[.]94:83/ga.js

Beacon ダウンロードアドレス

– hxxp://92.255.85[.]93:18092/jRQO

– hxxp://92.255.85[.]93:12031/CbCt

Download URL

– hxxp://45.64.112[.]51/dol.exe

– hxxp://45.64.112[.]51/mr_robot.exe

– hxxp://45.64.112[.]51/lion.exe

– hxxp://81.68.76[.]46/kk.exe

– hxxp://81.68.76[.]46/uc.exe

– hxxp://103.243.26[.]225/acrobat.exe

– hxxp://103.243.26[.]225/beacon.exe

– hxxp://144.48.240[.]69/dola.exe

– hxxp://144.48.240[.]85/core.exe

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

Categories: マルウェアの情報