商用ソフトウェアのダウンロードに偽装して配布される CryptBot 等のマルウェアにおいて大小の変形が製作され、活発に拡散している。ASEC 分析チームでは、過去の記事においてマルウェア内部の BAT スクリプトの変形プロセスについて言及したことがある。この記事では、外形的な変化について共有していく。CryptBot マルウェアは従来の 7z SFX アウトラインから MS IExpress アウトラインに変更され、一般的な方法では解凍ができないようにトリックを仕掛けている。

CryptBot マルウェアは商用ソフトウェアの Crack、Serial のダウンロードページに偽装した不正なサイトから配布される。詳しい内容については以下のブログを参考にしてほしい。

https://asec.ahnlab.com/jp/26039/

従来の CryptBot マルウェアは 7z SFX 方式で配布されていた。実行時に内部ファイルが Temp パスに生成されたディレクトリにドロップされた後、BAT スクリプトファイルを実行する構造である。最近配布されているサンプルは、パッキング方式を変形して拡散している。

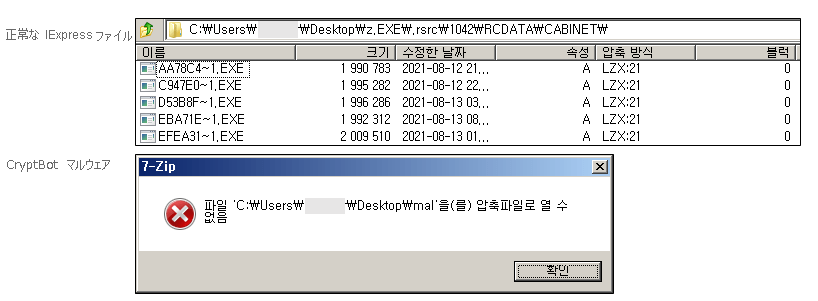

この新たに変更されたパッキング方式が MS IExpress 方式である。これは Windows OS にデフォルトでインストールされている実行圧縮パッケージ製作ツールを使用してビルドされたファイルである。

IExpress でビルドされたファイルは、基本的にファイル内部の RCData リソースの CABINET ファイルを解凍してドロップしたあと、製作時の設定に応じて特定ファイルまたはコマンドの実行が可能である。

CryptBot マルウェアは、このパック方式に簡単なトリックを適用し、一般的な方法では内部ファイルが解凍できないようにしている。以前の 7z SFX 方式でもツールによって内部ファイルを解凍できなかったが、同じ機能を実装したものである。

現在配布されている CryptBot サンプルの内部 CAB ファイルを確認すると、以下のようにファイルのシグネチャより後ろに、無意味な値が挿入されていることが確認できる。

この位置に NULL ではなく別の値が存在すると、圧縮ツールはそのファイルを CAB ファイルとして認識できなくなるため、解凍が不可能になる。

しかし、Windows 内蔵ツールの場合はその部分をチェックしないため、正常に解凍でき、実行には問題がない。このようなトリックは解析妨害目的、およびアンチウイルス製品の圧縮ファイルのチェック機能を回避するためのものであると判断できる。

以降の動作は、従来の CryptBot と同じである。ドロップファイルのうち BAT ファイルが実行されると、Autoit バイナリを生成したあと、難読化された Autoit スクリプトを実行する。このスクリプトは暗号化された CryptBot マルウェアのバイナリファイルを復号化したあと、メモリにインジェクションして実行する。

CryptBot と同じ方式で配布されている NSIS ドロッパーマルウェアも、最近注目すべき変形が発生している。

このマルウェアは NSIS Installer 内部の 7z SFX ファイルが、多数のマルウェアと、それを実行する機能を担う Loader(Aspack パッカー) をドロップして実行する構造であった。詳しい内容は以下のブログを参考にしてほしい。

https://asec.ahnlab.com/jp/26235/

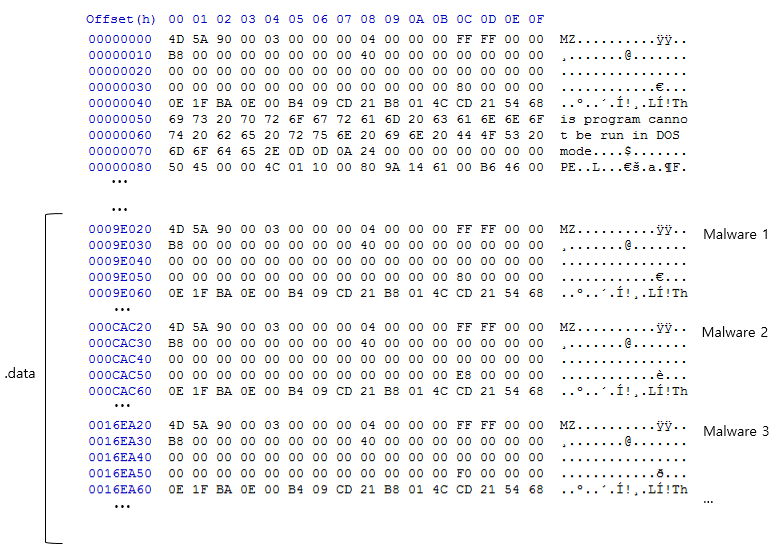

最近の変形が確認されたサンプルは Loader のアウトラインが MingW でビルドされたパッキングに変更されており、7z SFX がマルウェアのファイルをドロップせずに Loader 内の Data セクションにマルウェアのファイルが挿入されていた。

Loader は実行時に自身の Data セクション領域の PE をランダムなファイル名でドロップしたあと実行する。すなわち、Loader が Dropper の役割まで担うようになったということである。これによって一般的なツールでは内部のマルウェアファイルを確認できなくなり、これもアンチウイルス製品の圧縮ファイル検知機能を回避するための手法であると推定している。Loader はドロップされたマルウェアをすべて実行した後、以下の C2 に関連情報を送信する。

- hxxp://marisana[.]xyz

8月15日の午前にもこのマルウェアの実行方式の変化が発生したが、以前と同様に上位の 7z SFX によってマルウェアがドロップされるが、ファイル名の拡張子は改ざんされていない exe 形式である。ドロップ時のファイル名の形式は、以下のようにサンプルの生成日に応じてファイル名に対応する曜日が明示される。

このように、攻撃者は活発に変形を作り出してマルウェアを配布しているため、ユーザーの注意が必要である。過去の記事を参考にし、ファイルのダウンロードを目的とするネットサーフィンを行う時はマルウェアの配布ページに注意を払わなければならず、ソフトウェアは公式の配布元からダウンロードすることを推奨する。

一方で、AhnLab V3 プロダクトラインではこのようなタイプのサンプルを以下の検知によって遮断している。

- Trojan/Win.CryptLoader.XM122

- Execution/MDP.Scripting.M3728

- Trojan/Win.MulDrop

[IOC 情報]

MD5

818a06f5241bf595f3365af77deb5f2f

51c9d8f09a73802a05455e7aa8fd9953

C2

hxxp://lyswug41[.]top/index.php

hxxp://morbyn04[.]top/index.php

hxxp://damhlu05[.]top/download.php?file=lv.exe

hxxp://marisana[.]xyz

関連 IOC および詳細な解析情報は、AhnLab の次世代脅威インテリジェンスプラットフォーム「AhnLab TIP」サブスクリプションサービスを通して確認できる。

Categories: マルウェアの情報