ASEC 分析チームでは、ASEC 自動解析システム RAPIT を活用し、既知のマルウェアに対する分類および対応を進めている。ここでは、2021年6月7日(月)から2021年6月13日(日)までに収集された1週間の統計を整理する。

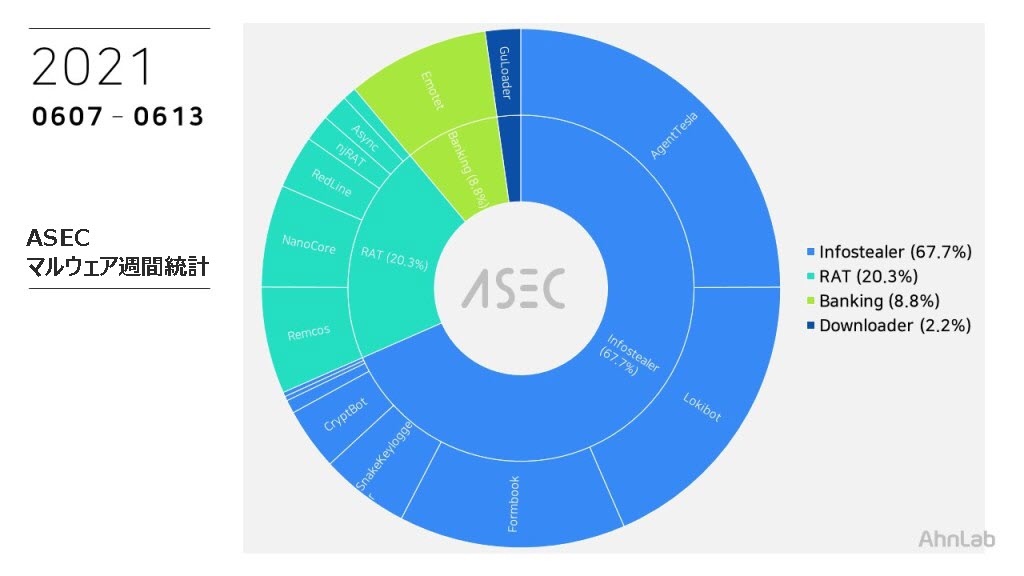

大分類の上ではインフォスティーラーが67.7%と1位を占めており、その次に RAT(Remote Administration Tool)マルウェアが20.3%、バンキングマルウェアが8.8%、ダウンローダーが2.2%と集計された。ランサムウェアは数が少なく、集計されなかった。

Top 1 – AgentTesla

AgentTesla は24.7%を占めており、1位となった。AgentTesla は Web ブラウザ、メールおよび FTP クライアント等に保存されたユーザー情報を流出させるインフォスティーラー型マルウェアである。

最近流入しているサンプルは、収集した情報を流出させる時に以下のようなメールサーバーおよびユーザーアカウントを利用する。

- us2.smtp.mailhostbox[.]com (208.91.199[.]225)

sender : faiz@aczfasa[.]com

receiver : faiz@aczfasa[.]com

user : faiz@aczfasa[.]com

pw : G*****I4 - mail.greatdeck[.]co (162.222.226[.]70)

sender : info.network@greatdeck[.]co

receiver : info.network@greatdeck[.]co

user : info.network@greatdeck[.]co

pw : Gre********$! - peak-tv[.]tk (162.215.241[.]145)

sender : nzelog@peak-tv[.]tk

receiver : nze@peak-tv[.]tk

user : nzelog@peak-tv[.]tk

pw : 721********CE@#$

大半が送り状(Invoice)、船積書類(Shipment Document)、購入注文書(P.O.– Purchase Order)等に偽装したスパムメールを通して配布されるため、ファイル名にも同様に上記のような名前が使用される。また、拡張子の場合は pdf、xlsx のようなドキュメントファイルや .dwg、すなわち Auto CAD 図面ファイルに偽装したものも多数存在する。

- SAUDI ARAMCO Tender Documents – BOQ and ITB.exe

- Order List.exe

- OMANTECH PRODUCTS.exe

- Re SHANGHAI SHIPMENT.exe

- Fullwell New Order Inquiry.exe

- Route to shams on google map.exe

- ARA Petroleum Block-44-General Terms and Conditions Purchase n Service.exe

- COMPANY DOCUMENTS.exe

- New-PO-9360342_Order pdf.scr

- MATTHEOS 0410-20 E129.xls.exe

- Details 147987 BMD.exe

- Starco Inquiry Order.exe

Top 2 – Lokibot

今週は Lokibot が18.4%を占めており、Top 2に名が上がった。Lokibot はインフォスティーラー型マルウェアとして、Web ブラウザ、メールクライアント、FTP クライアント等のプログラムに対する情報を流出させる。

スパムメールを通して配布される他のマルウェアのようにスパムメール形式で配布されることにより、類似した配布ファイル名を持つ。

- 발주분(신규)10115***테크210607.exe (翻訳:発注分(新規)10115***テック210607.exe)

- 발주분(신규)_10115[새*]_210608.exe (翻訳:発注分(新規)_10115[新*]_210608.exe)

- 견적의뢰서_BK210611.exe (翻訳:見積依頼書_BK210611.exe)

- 사양 적용 _Item List_20210607.exe (翻訳:仕様適用 _Item List_20210607.exe)

- PO.2021-PO-0611-YB3100L-TC200875_HKC4200299644,pdf.exe

- HJ TONG SANG RFQ_210610Y54.exe

- ILSHIN TRADING CO.pdf.exe

- PURCHASE_ORDER.exe

大半の Lokibot マルウェアの C&C サーバーは以下の通り末尾が fre.php で終わる特徴を持っている。

- hxxp://192.119.111[.]43/nadis/fre.php

- hxxp://192.119.111[.]43/obai/fre.php

- hxxp://prometall-cm[.]com/Panel/five/fre.php

- hxxp://bellyfatz[.]xyz/enfix/irk/ad/Panel/five/fre.php

- hxxp://aaastyloff[.]xyz/cheque/hen/ad/Panel/five/fre.php

- hxxp://www.chika1995[.]xyz/enfix/chik/ad/Panel/five/fre.php

- hxxp://manvim[.]co/fb20/fre.php

Top 3 – Formbook

Formbook はインフォスティーラー型マルウェアとして14.0%を占めており、Top 3に名が上がった。

他のインフォスティーラー型マルウェアと同様に、大半はスパムメールを通して配布され、配布ファイル名も類似している。

- 발주분(신규)_10115 _210607.exe (翻訳:発注分(新規)_10115 _210607.exe)

- Ref_Request For Proposal Details.exe

- Reference No. 3200025006.exe

- INVOICE.exe

- Noua comanda de achizitie.exe

- Payment_advise-PI20210607.exe

- 13848_NDA_Dunkirk Offshore Wind Farm Project_DRAFT v000_20210525(2).exe

Formbook マルウェアは現在実行中の正常なプロセスである explorer.exe および system32 のパスにあるもう一つの正常なプロセスにインジェクションを行うことにより、悪意のある行為が正常なプロセスによって実行される。Web ブラウザのユーザーアカウント情報以外にも、キーロガー、Clipboard Grabbing、Web ブラウザの Form Grabbing 等、様々な情報を奪取する場合がある。以下は、確認された Formbook の C&C サーバーアドレスである。

- hxxp://www.danfrem[.]com/dko/

- hxxp://www.baincot[.]com/ogpo/

- hxxp://www.chaytel[.]com/dxe/

- hxxp://www.baincot[.]com/ntfs/

- hxxp://www.casnop[.]com/ccr/

- hxxp://www.jumtix[.]xyz/ic07/

- hxxp://www.blaxies3[.]com/sadn/

- hxxp://www.resctub[.]com/ctrt/

- hxxp://www.jumtix[.]xyz/uer0/

- hxxp://www.nelivo[.]com/cca/

Top 4 -Emotet

Emotet は8.8%を占めており、今週の4位になっている。Emotet はバンキングマルウェアであり、スパムメールを通して拡散し続けている。

基本的に、インストールされる形態は追加の機能がないダウンローダーであり、システムにインストールされた後、追加でモジュールもしくはマルウェアをダウンロードする。

追加のモジュールとしては、Web ブラウザおよびメールアカウント情報などの、ユーザー情報を奪取するモジュールと、共有フォルダー等を利用した伝播モジュールがある。ダウンロードされたマルウェアは Qakbot、Trickbot 等、さらに別のバンキングマルウェアがある。

Top 5 – Remcos

今週は Remcos が6.6%で、5位を占めている。Remcos は RAT マルウェアとして、キーロガーを含む情報流出および様々な攻撃者の命令を実行できる。

Remcos は AgentTesla、Formbook、NanoCore 等のマルウェアのように .NET アウトラインのパッカーによりパッキングされ、スパムメールの添付ファイルを通して配布されている。すなわち、収集されるファイル名も以下のようにスパムメールを通して配布されるマルウェアと類似している。

- PROPERTY PICTURES 093728282929.jpg.bin

- secure_mail.exe

以下は、確認された Remcos の C&C サーバーアドレスである。

- databasenash2020[.]online:1921

- greenlamd.duckdns[.]org:4400

- mexch.ddnsking[.]com:2404

Categories: 総計