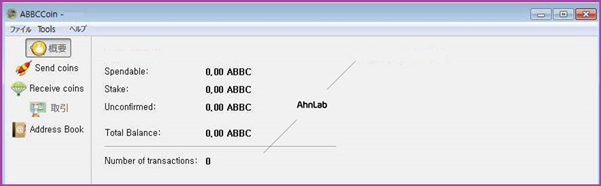

最近 ASECは、アリババコイン(ABBC Coin)ウォレットプログラムと同時にインストールされる情報流出型マルウェアを発見した。ABBC Coin プログラムを実行すると、AppData\Roaming フォルダに以下のようなウォレットプログラムと同時に sys.exe というダウンローダー機能を持つマルウェアをドロップ、および実行する。

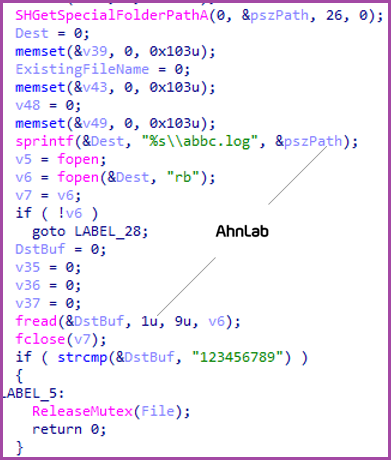

ダウンローダーマルウェアは、まず Anti-Sandbox の手法を使用するが、分析環境において当該ファイルを単独で実行した場合は、不正な行為を実行しないように、AppData\Roaming フォルダで「123456789」が書かれた abbc.log ファイルを読んで内容を確認する。すなわち、sys.exe ファイルを単独で実行した時にはすぐに終了し、ドロッパーを通して実行させる場合にのみ不正な行為が実行される。

以後、特定の国内企業の Web サイトでエンコードされた PE をダウンロードする。ダウンロード時、およびファイルとして存在する場合はエンコードされたファイルだが、実際には DLL で作成されたマルウェアである。ダウンローダーはこのファイルを読み込み、デコードの過程を経てメモリ上で実行させることにより、PE 形式ではファイルとして保存されず、セキュリティソフトによる検出を回避する。

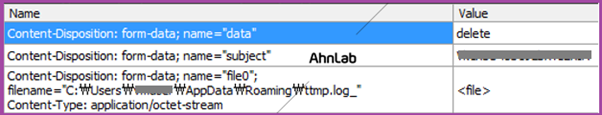

最初にダウンロードされる store32.sys は(ファイル上では sys.log として存在したあと削除される)システム、プロセスおよびプログラムリスト、メール、ブラウザ履歴情報等を抽出して保存する機能を実行する。このファイルは、同じパスに「ttmp.log」という名前で保存された後、流出する。

以降、同じサイトで同じ方式により sys32.msi ファイルをダウンロードする。(ファイル上ではsvchost.log)このファイルは、実質的に情報流出およびバックドア機能を実行するマルウェアである。

最後に PC を再起動する時にも持続的に作動するため Run キーを登録するが、登録するキーの名前が以下のように「Ahnlab」であることが特徴である。

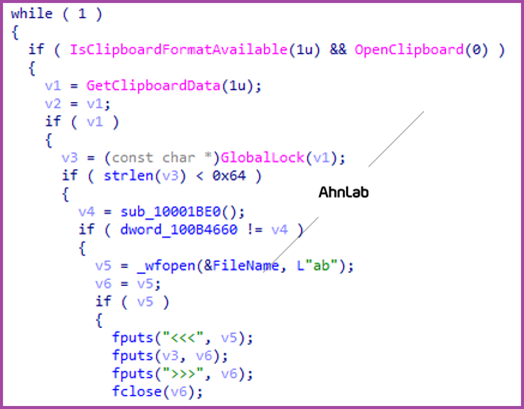

sys32.msi は様々な機能を持っているが、ユーザーのキー入力を保存して流出させるキーロガーおよび Web ブラウザでの ID、パスワードだけでなく、クリップボードに保存されたデータまでも流出対象としている。

このほかにも、以下のように各種文書、および圧縮、写真ファイルのリストなど、仮想通貨関連ファイルのリストを流出対象とすることが確認できた。

| 対象拡張子 | hwp, pdf, doc, docx, xls, xlsx, zip, rar, egg, txt, jpg, png |

| 対象キーワード | “wallet.dat”, “UTC–“, “mnemonic”, “cryptocu”, “コイン”, “財布”, “ウォレット”, “個人”, “イーサ”, “ビット”, “パスワード”, “NPKI”, “Mnemonic”, “バックアップ”, “シークレット”, “private”, “復旧”, “仮想化”, “暗号化”, “認証”, “パス”, “OT”, “取引所” |

使用される C2 アドレスは以下の通りである。

C2_1 : http://test.everydayspecial[.]com/test1/

C2_2 : http://test.everydayspecial[.]com/test2/

C2_3 : http://honew.elimbiz[.]com/include/test2/

3番目の C2 サーバーの場合、接続を試みるが分析時点を基準として、すでに通信が不可能な状態である。

AhnLab では、ダウンロードおよび C2 の URL 以外にも、上記マルウェアに関して次の通りに診断中である。

– Dropper/Win32.Agent (2019.03.15.00)

– Trojan/Win32.Downloader (2019.03.15.00)

– BinImage/EncPE (2019.03.15.01)

– Backdoor/Win32.Infostealer (2019.03.15.06)

Categories: マルウェアの情報