最近知られるようになった新種のランサムウェア、GandCrab が国内で拡散している。このランサムウェアは、Exploit Kit により脆弱な Web サイトにアクセスすると感染する。最初に発見されて以降、現在まで継続的に拡散し続けている。

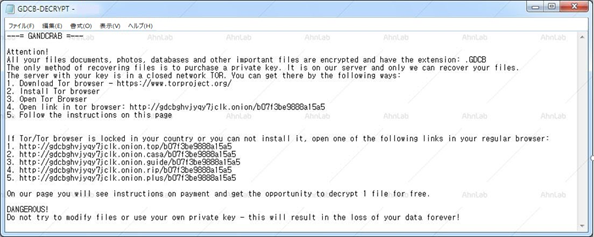

このランサムウェアに感染すると、ファイルの拡張子が .GDCB に変更され、GDCB-DECRYPT.txt ファイルが生成される。

GandCrab ランサムウェアが実行されると、自身を %appdata%\Microsoft\[Randomstr{6}].exe にコピーし、レジストリ登録によって PC に残されて継続的に実行されるようにする。

| ファイル生成パス | %appdata%\Microsoft\[Randomstr{6}].exe | |

| レジストリ | HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce |

この後、特定プロセスの作動有無を確認し、作動中の場合、当該プロセスを終了する。

| プロセス終了対象 |

| msftesql.exe sqlagent.exe sqlbrowser.exe sqlservr.exe sqlwriter.exe oracle.exe ocssd.exe dbsnmp.exe synctime.exe mydesktopqos.exe agntsvc.exeisqlplussvc.exe xfssvccon.exe mydesktopservice.exe ocautoupds.exe agntsvc.exeagntsvc.exe agntsvc.exeencsvc.exe firefoxconfig.exe tbirdconfig.exe ocomm.exe mysqld.exe mysqld-nt.exe mysqld-opt.exe dbeng50.exe sqbcoreservice.exe excel.exe infopath.exe msaccess.exe mspub.exe onenote.exe outlook.exe powerpnt.exe steam.exe thebat.exe thebat64.exe thunderbird.exe visio.exe winword.exe wordpad.exe |

また、C&C 接続によってユーザーの情報を収集して転送する。収集するユーザー情報のうち、現在実行中のプロセスリストを確認して AntiVirus 製品を使用中の場合、その製品をリスト化して同時に転送する。この時に確認するプロセスリストは、以下の通りである。

| 使用中の AntiVirus 製品の確認リスト |

| AVP.EXE ekrn.exe avgnt.exe ashDisp.exe NortonAntiBot.exe Mcshield.exe avengine.exe cmdagent.exe smc.exe persfw.exe pccpfw.exe fsguiexe.exe cfp.exe msmpeng.exe |

その他にも、IP、PC_USER、PC_NAME、PC_GROUP、言語、OS version、OS bit、識別子、ストレージデバイス情報を同時に転送する。

| C&Cドメイン |

| no****ra***m.bit em***o*t.bit ga****ab.bit |

その後、暗号化を実行する。暗号化対象は以下の通りである。

| 暗号化対象の拡張子 (456個) |

| .1cd, .3dm, .3ds, .3fr, .3g2, .3gp, .3pr, .7z, .7zip, .aac, .ab4, .abd, .acc, .accdb, .accde, .accdr, .accdt, .ach, .acr, .act, .adb, .adp, .ads, .agdl, .ai, .aiff, .ait, .al, .aoi, .apj, .apk, .arw, .ascx, .asf, .asm, .asp, .aspx, .asset, .asx, .atb, .avi, .awg, .back, .backup, .backupdb, .bak, .bank, .bay, .bdb, .bgt, .bik, .bin, .bkp, .blend, .bmp, .bpw, .bsa, .c, .cash, .cdb, .cdf, .cdr, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .cdx, .ce1, .ce2, .cer, .cfg, .cfn, .cgm, .cib, .class, .cls, .cmt, .config, .contact, .cpi, .cpp, .cr2, .craw, .crt, .crw, .cry, .cs, .csh, .csl, .css, .csv, .d3dbsp, .dac, .das, .dat, .db, .db_journal, .db3, .dbf, .dbx, .dc2, .dcr, .dcs, .ddd, .ddoc, .ddrw, .dds, .def, .der, .des, .design, .dgc, .dgn, .dit, .djvu, .dng, .doc, .docm, .docx, .dot, .dotm, .dotx, .drf, .drw, .dtd, .dwg, .dxb, .dxf, .dxg, .edb, .eml, .eps, .erbsql, .erf, .exf, .fdb, .ffd, .fff, .fh, .fhd, .fla, .flac, .flb, .flf, .flv, .flvv, .forge, .fpx, .fxg, .gbr, .gho, .gif, .gray, .grey, .groups, .gry, .h, .hbk, .hdd, .hpp, .html, .ibank, .ibd, .ibz, .idx, .iif, .iiq, .incpas, .indd, .info, .info_, .ini, .iwi, .jar, .java, .jnt, .jpe, .jpeg, .jpg, .js, .json, .k2p, .kc2, .kdbx, .kdc, .key, .kpdx, .kwm, .laccdb, .lbf, .lck, .ldf, .lit, .litemod, .litesql, .lock, .log, .ltx, .lua, .m, .m2ts, .m3u, .m4a, .m4p, .m4v, .ma, .mab, .mapimail, .max, .mbx, .md, .mdb, .mdc, .mdf, .mef, .mfw, .mid, .mkv, .mlb, .mmw, .mny, .money, .moneywell, .mos, .mov, .mp3, .mp4, .mpeg, .mpg, .mrw, .msf, .msg, .myd, .nd, .ndd, .ndf, .nef, .nk2, .nop, .nrw, .ns2, .ns3, .ns4, .nsd, .nsf, .nsg, .nsh, .nvram, .nwb, .nx2, .nxl, .nyf, .oab, .obj, .odb, .odc, .odf, .odg, .odm, .odp, .ods, .odt, .ogg, .oil, .omg, .one, .orf, .ost, .otg, .oth, .otp, .ots, .ott, .p12, .p7b, .p7c, .pab, .pages, .pas, .pat, .pbf, .pcd, .pct, .pdb, .pdd, .pdf, .pef, .pem, .pfx, .php, .pif, .pl, .plc, .plus_muhd, .pm!, .pm, .pmi, .pmj, .pml, .pmm, .pmo, .pmr, .pnc, .pnd, .png, .pnx, .pot, .potm, .potx, .ppam, .pps, .ppsm, .ppsx,.ppt, .pptm, .pptx, .prf, .private, .ps, .psafe3, .psd, .pspimage, .pst, .ptx, .pub, .pwm, .py, .qba, .qbb, .qbm, .qbr, .qbw, .qbx, .qby, .qcow, .qcow2, .qed, .qtb, .r3d, .raf, .rar, .rat, .raw, .rdb, .re4, .rm, .rtf, .rvt, .rw2, .rwl, .rwz, .s3db, .safe, .sas7bdat, .sav, .save, .say, .sd0, .sda, .sdb, .sdf, .sh, .sldm, .sldx, .slm, .sql, .sqlite, .sqlite3, .sqlitedb, .sqlite-shm, .sqlite-wal, .sr2, .srb, .srf, .srs, .srt, .srw, .st4, .st5, .st6, .st7, .st8, .stc, .std, .sti, .stl, .stm, .stw, .stx, .svg, .swf, .sxc, .sxd, .sxg, .sxi, .sxm, .sxw, .tax, .tbb, .tbk, .tbn, .tex, .tga, .thm, .tif, .tiff, .tlg, .tlx, .txt, .upk, .usr, .vbox, .vdi, .vhd, .vhdx, .vmdk, .vmsd, .vmx, .vmxf, .vob, .vpd, .vsd, .wab, .wad, .wallet, .war, .wav, .wb2, .wma, .wmf, .wmv, .wpd, .wps, .x11, .x3f, .xis, .xla, .xlam, .xlk, .xlm, .xlr, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xps, .xxx, .ycbcra, .yuv, .zip |

一部のパスおよびファイル名は暗号化対象から除外される。

| 暗号化除外パス | 暗号化除外ファイル名 |

| \ProgramData\ \Program Files\ \Tor Browser\ \Ransomware\ \All Users\ \Local Settings\ %ProgramFiles% %CommonProgramFiles% %windir% %LOCALAPPDATA% | desktop.ini autorun.inf ntuser.dat iconcache.db bootsect.bak boot.ini ntuser.dat.log thumbs.db GDCB-DECRYPT.txt |

暗号化の完了後、復元を不可能にするために wmic、vssadmin 等を利用して Volumn Shadow Copy を削除する。

ランサムウェアの特性上、完全な復旧方法や予防策はないが、被害を最小限に抑えるため、常に Windows セキュリティパッチおよび V3 アンチウイルスプログラムを最新の状態にアップデートしておくことが重要である。

また、信頼できない宛先からのメール等の添付ファイルを開くこと、および未確認の Web ページにアクセスする際は特にユーザーの注意が必要であり、FLASH の脆弱性を利用するため、FLASH のセキュリティ更新プログラムを最新の状態にしておくことも必要である。

現在 V3 では、GandCrab ランサムウェアを次のような診断名で診断している。

– ファイルの診断:Trojan/Win32.GandCrypt(2018.02.05.07)

– 行為の診断:Malware/MDP.Ransom.M1171

Categories: マルウェアの情報