2019年3月25日、ASUSソフトウェアアップデートサーバーがハッキングされ、有効な証明書を含むマルウェアの拡散がKaspersky Labによって報告された。Kasperskyはこれらの攻撃を「Operation ShadowHammer」と命名し、ASUSには2019年1月31日の攻撃に関する情報を伝達したものと知られており、最初の攻撃は2018年6月から11月の間に開始されたものと推定される。攻撃を受けたASUS Live UpdateはほとんどのASUSコンピュータにインストールされており、BIOS、UEFI、ドライバ、およびアプリケーションのようなコンポーネントを自動でアップデートするために使用されるユーティリティである。

Kasperskyの統計によると、57,000人を超えるKasperskyユーザーがASUS Live Updateのバックドアバージョンをダウンロードしてインストールしたものと知られているが、実際には全世界で100万人を超えるユーザーに影響を与えるものと予想される。

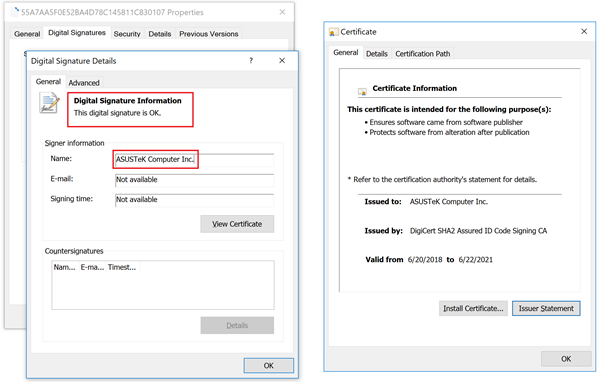

Kasperskyが公開したASUS Live Updateインストールファイル(md5: aa15eb28292321b586c27d8401703494)を分析した結果、この攻撃は特定のMACアドレスを持つユーザーをターゲットにして情報流出を目的に製作されたものと推定される。問題は、公開されたインストールファイルは「ASUSTek Computer Inc」という有効な証明書が含まれているという点であり、以下の図はKasperskyが公開したマルウェアに使用された有効な証明書を示しており、シリアル番号は「05e6a0be5ac359c7ff11f4b467ab20fc」だと言及している。

画像引用元:https://securelist.com/operation-shadowhammer/89992/

しかし、AhnLab ASECで確認した結果、当該シリアル番号以外に攻撃に使用されたASUS証明書がさらに存在(有効期間は満了)し、シリアル番号は「0ff067d801f7daeeae842e9fe5f610ea」と確認された。

また、ShadowHammerの名前で診断されるマルウェアの中にはASUS以外にも様々な有効な証明書が確認され、ユーザーの注意が要求される。

このマルウェアに感染すると情報流出形態の2次マルウェアがダウンロードされる構造で、これらの行為は特定のMACアドレスを持つユーザーのみに有効な形態である。(マルウェア内部にはMACアドレスがハッシュ形式で保存)

「gxxsvc.exe」の名前で拡散したマルウェアでは、同様にMAC情報に対する検証を経た後、攻撃対象である場合はユーザー情報を収集して以下のアドレスに送信する機能が存在する。(流出内容:実行中のプロセスリスト、コンピュータ名等)

– https://dump.gxxservice.com/common/up/up_base.php

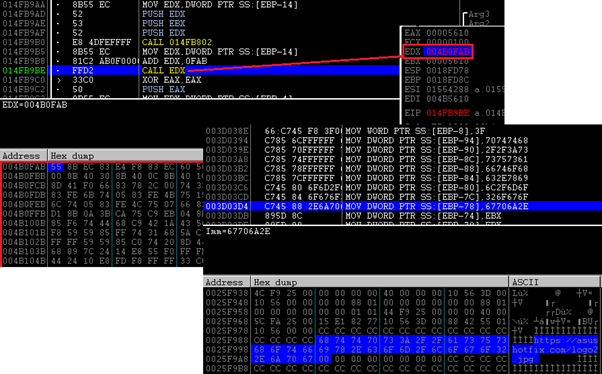

ASUSインストールファイルによってマルウェアをダウンロードする形態に2種類が確認され、インストールファイル内部に存在する実行ファイル(AsusShellCode.pdb形式のPDB情報を含む)によってダウンロードされる形と、実行ファイルがなく、シェルコードによって直接ダウンロードする方式がある。インストールファイル内部に含まれているダウンロード機能の実行ファイルも、ファイル形態で生成されるのではなく、メモリ上にのみ存在する構造であり、以下のようなPDB情報を持つ。

– D:\C++\AsusShellCode\Release\AsusShellCode.pdb

ダウンロードするアドレスは共通で以下のアドレスからであり、分析当時にダウンロードが行われず、追加分析は行われていない状況である。実際のバックドアおよび悪意のある行為は、ダウンロードしたlogo2.jpgによって実行されたものと推定される。

– https://asushotfix.com/logo2.jpg

以下の図は、シェルコードによってlogo2.jpgファイルをダウンロードするコードを示している。

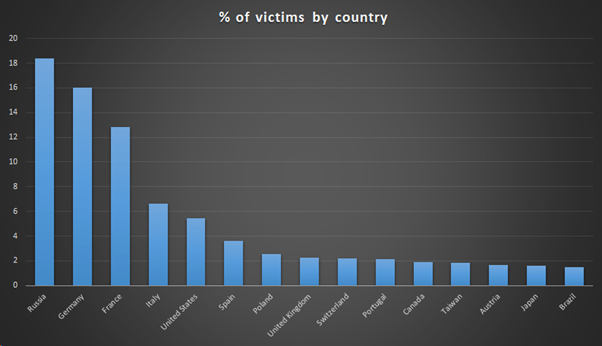

Kasperskyで現在までに確認されたところでは、被害者のほとんどがロシアとドイツ、フランス等であり、国内のユーザーに対する攻撃は確認されなかったが、ASUS以外にも様々な有効な証明書がShadowHammerの攻撃に使用されたことからして、安心できない状況である。

画像引用元:https://securelist.com/operation-shadowhammer/89992/

現在V3では、改ざんされたASUSインストールファイルの2種類の形式に対し、以下の通りGeneric診断を行っている。

– Win-Trojan/ShadowHammer.Exp (2019.03.29.03)

– Win-Trojan/ShadowHammer2.Exp (2019.03.29.03)

Categories: マルウェアの情報