10月17日から国内企業をターゲットにダウンローダーのマルウェアを拡散させるスパムメールが多数出回っており、ユーザーの注意が必要である。

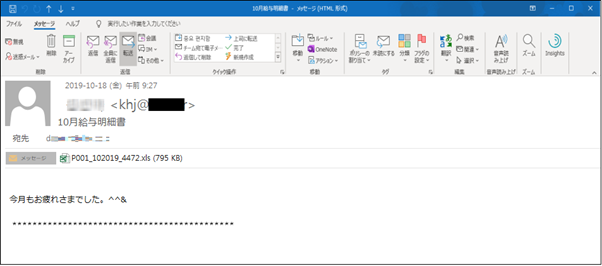

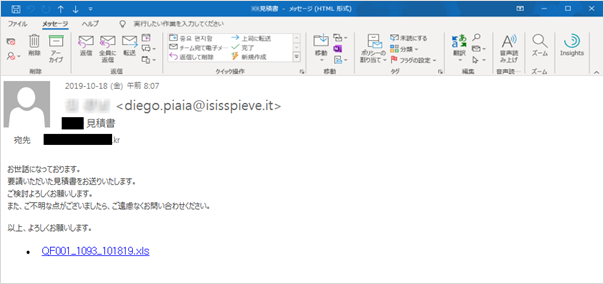

現在確認されている国内企業をターゲットとして出回っているスパムメールの件名は「10月給与明細書」と「XX見積書」である。このスパムメールは「QF001_1093_101819.xls」、「P001_102019_4472.xls」のようなファイル名のMicrosoft Office Excel文書のファイルを添付、もしくはOneDriveに偽装したフィッシングページからダウンロードさせる。メールの送信者は「キム・ソナ」であり、送信者とメール件名の内容は異なる可能性が高い。

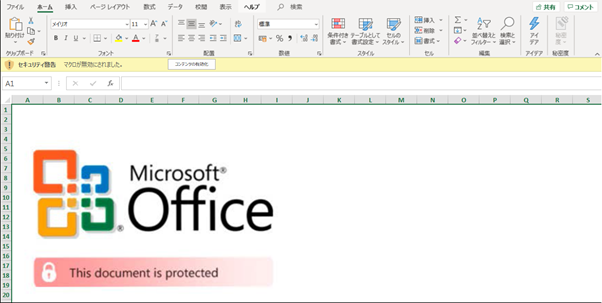

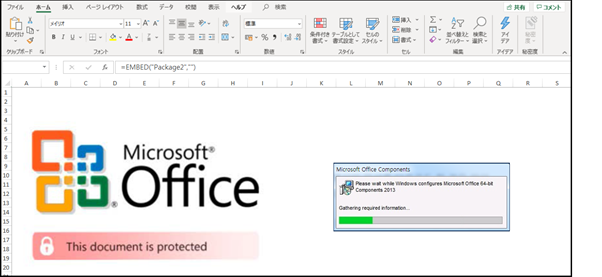

不正Excel文書を開くと次のような画面が表示され、ユーザーによるマクロの有効化を誘導する。マクロの有効化を許可した場合、内部に含まれている不正なマクロが実行される。

マクロの有効化を誘導する画像マクロを有効化すると、不正なマクロの実行以外にも上記のようなロード画面が表示される

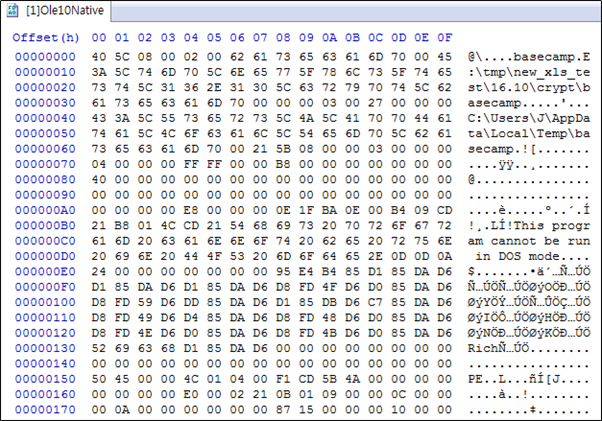

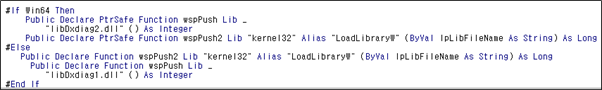

Excel文書に含まれているマクロコードの機能は、不正なDLLをドロップした後にロードして実行する方式である。

以降、不正なDLLをロードして実行するルーティンが継続する。すなわち、実際の不正な行為はexcel.exeプロセスに(内部の不正なdll)よって行われる。マルウェアはx86、x64環境に応じてそれぞれ異なるバージョンのDLLをドロップおよびロードするが、実際の機能は同じである。

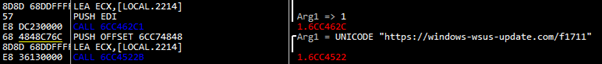

DLLマルウェアはC2に接続してコンピュータ名、ユーザー名、OSバージョンおよびアーキテクチャ等の基本情報を送信した後、ダウンローダーの機能を実行することができる。現在、以下のC2への接続は不可能であり、ダウンロードされるマルウェアは確認できない。

| C&Cサーバー:https://windows-wsus-update[.]com/f1711 |

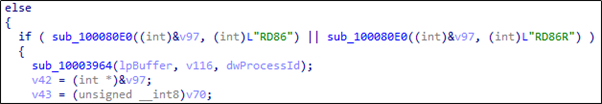

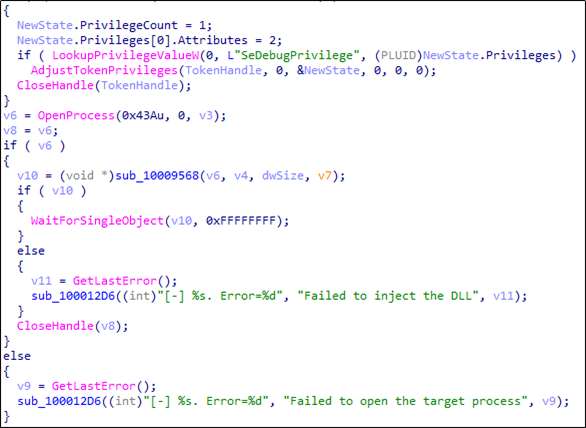

正常なC2への接続が行われた場合、ダウンロードされるマルウェアを実行する方式以外にも、別のプロセスにインジェクションする機能も存在する。すなわち、excel.exe内部で実行されるダウンロードマルウェア以外に、別のマルウェアも他の正常なプロセス内で実行される場合がある。

アンラボは、スパムメールとして出回っている不正なドキュメントファイルとダウンロードされる実行ファイルを、次のように診断している。また、不正Wordファイルがアクセスする不正なC&CアドレスをASDネットワークを通して遮断している。

– VBA/Loader.S1 (2019.10.18.04)

– Trojan/Win32.Reflect.R295021 (2019.10.18.03)

– Trojan/Win64.Reflect.R295103 (2019.10.18.07)

Categories: マルウェアの情報