AhnLab ASEC 分析チームは最近、エントリーシートに偽装したランサムウェアが電子メールを通して出回っていることを確認した。近頃は多くの企業において上半期の採用が行われており、これに合わせて採用担当者をターゲットにして出回っていることが把握できる。採用担当者のメールアカウントに対する管理および注意が必要である。

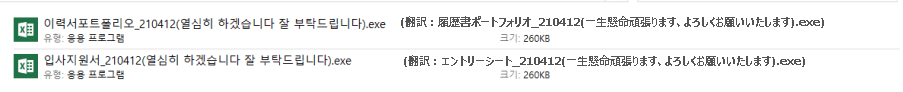

メールは、入社希望者の名前と見られる形式のタイトルを装って配布が行われており、メール内に圧縮ファイル形式のファイルを添付して送信されている。配布されているファイル名は以下の通りである。

● 이력서포트폴리오_210412(열심히 하겠습니다 잘 부탁드립니다).exe (翻訳:履歴書ポートフォリオ_210412(一生懸命頑張ります、よろしくお願いいたします).exe)

● 입사지원서_210412(열심히 하겠습니다 잘 부탁드립니다).exe (翻訳:エントリーシート_210412(一生懸命頑張ります、よろしくお願いいたします).exe)

[図1] エントリーシートに偽装したメールの内容

メールのセキュリティシステムを回避するために圧縮ファイルにはパスワードが設定されており、圧縮ファイルのパスワードは添付ファイル名に記載されている。圧縮を解凍すると、以下のような2つのファイルが確認できる。

これらは Excel アイコンに偽装した実行ファイル(EXE)であり、2つのファイルは同じファイルだが、ファイル名のみを変更して作成されている。当該ファイルを開くと何もメッセージが表示されないまま自動でファイルの暗号化が実行され、ファイル名と拡張子が以下のように変更される。

[ファイル名および拡張子の変更]

● 変更前:A.pdf

● 変更後:A.pdf.[ランダム8文字].[pecunia0318@airmail.cc].pecunia

そして、暗号化されたフォルダごとに readme-warning.txt という名前のランサムノートファイルが生成され、このランサムノートを確認すると以下のような文章が書かれている。

このランサムウェアによるファイルの暗号化後に追加される拡張子は「Pecunia」だが、配布方式およびランサムノートの内容とファイル暗号化後のファイル名が変更される形式は、従来の Makop ランサムウェアと類似しているものと見られ、同じ種類であると把握できる。(従来の Makop ランサムウェアは暗号化後に追加される拡張子に「makop」という文字列を使用) Makop ランサムウェアは1年前からこのような方式で着実に拡散を進めており、継続的に注意が必要である。

出所がわからないメールを受信した場合、閲覧時に添付ファイルをむやみに開かないようにしなければならない。また、添付ファイルを開いた時にアイコンが文書ファイルのように表示されていても、ファイルの拡張子を必ず確認し、実行ファイル(EXE)の場合は開かないようにしなければならない。

現在 V3では、以下のような検知名で検知している。

[ファイル検知]

Trojan/Win.Ransomlock.C4413210

[行為検知]

Malware/MDP.Behavior.M3635

Malware/MDP.SystemManipulation.M2255

Malware/MDP.Ransom.M1214

[IOC 情報]

9d7fc15c4593c51d3ce0d97f425602c6

Categories: マルウェアの情報