AhnLab ASEC 分析チームは4月13日、履歴書に偽装して出回っている makop ランサムウェアを発見した。電子メールの圧縮添付ファイル形式で拡散され、内部にはアレアハングル(.hwp)ドキュメントアイコンの実行ファイル(exe)が存在する。本日確認された拡散ファイル名は、以下のように違和感のある韓国語と分かち書きを使用していることがわかる。そのことから、マルウェアの拡散者は韓国語の使用に不得手であるものと推定される。

- ポートフォリオ(200413)_常に何をしていたのか一生懸命最善を尽くします.exe

- 履歴書(200413)_常に何をしていたのか一生懸命最善を尽くします.exe

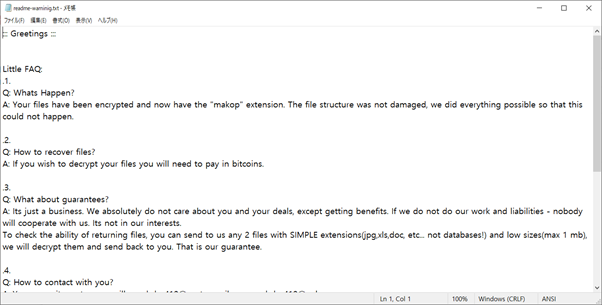

感染すると、原本ファイル名.[ランダムの8文字].[akzhq412@protonmail.ch].makopにファイル名が変更される。

MalPe パッカーを使用した履歴書偽装ランサムウェアは、ひと月に2~3回、それぞれ異なるランサムウェアを使用して拡散している。拡散方式とパッカーの使用に関して変更点はないが、頻繁に攻撃が実行されているため、ユーザーの注意が必要である。出所が不明なメールおよび添付ファイルを実行する場合、文書ファイルのアイコンで表示されるが、ファイルの拡張子が実行ファイル形式である場合は、疑わしいものとして実行してはならない。

現在 V3 では、このようなランサムウェアを次のような診断名で診断している。

[ファイル診断]

- Trojan/Win32.MalPe.R332354

Categories: マルウェアの情報