최근 특정 기관을 사칭한 피싱 메일이 활발하게 유포되고 있다. 피싱 메일에 첨부된 엑셀 문서파일(증명서.xls, 의뢰.xls 등)은 악성 매크로를 포함하고 있다. 해당 악성 매크로가 실행되면 Ammyy로 명명된 원격제어 기능의 악성코드가 설치된다. 최근 안랩 ASEC은 해당 백도어 악성코드를 모니터링 중, 해당 악성코드가 기업을 타겟으로 한다는 코드 상의 변화를 포착하였다. 또한, 이전 글에서 소개했듯이 Ammyy 백도어 프로그램과 CLOP 랜섬웨어가 동일한 인증서로 유포되는 것을 통해 기업 사용자를 타겟(AD서버에 대한 탈취)으로 유포되는데 Ammyy 백도어가 활용되는 것으로 추정된다.

ASEC 블로그 사례

– 국내 사용자를 대상으로 유포 중인 악성 Excel 문서 파일 [ https://asec.ahnlab.com/1197 ]

– 해킹툴 Ammyy를 이용한 CLOP 랜섬웨어 유포(?) [ https://asec.ahnlab.com/1206 ]

[그림 1] 악성 문서의 감염 흐름

이전 블로그(https://asec.ahnlab.com/1197)에서 언급하였듯이, 피싱 메일로 유포되는 악성 엑셀 문서파일은 [그림 1]과 같이 유포되고 있다. 여기서 주목할 점은, 최근 변화된 악성코드는 해당 파일이 실행된 환경의 작업 그룹명을 확인하는 방식을 통해 기업 사용자 환경을 감염 타겟으로 한다는 점이다.

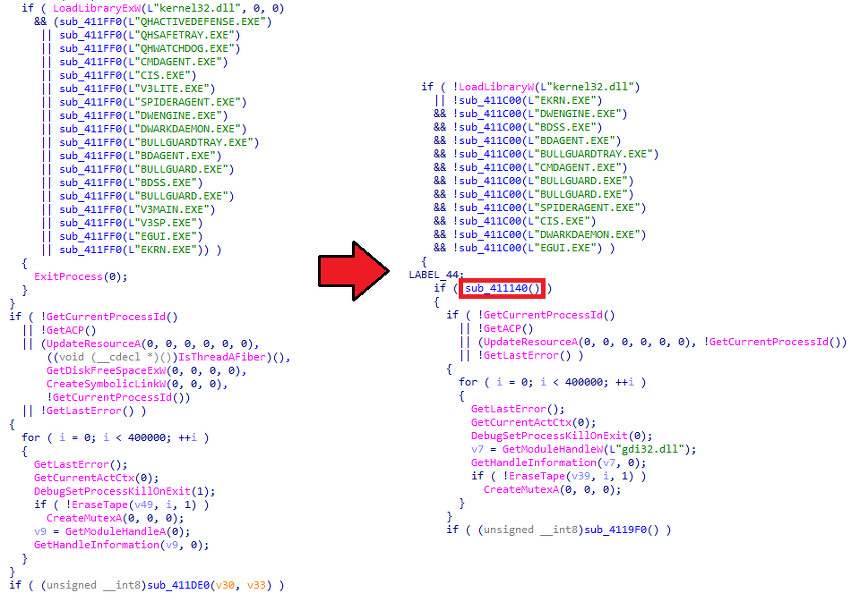

[그림 2] 백도어 다운로더 코드 일부 (변경 전, 변경 후)

작업 그룹명을 확인하는 코드는 [그림 1]의 유포 흐름 중 최종 백도어의 다운로더(Downloader)에서 발견되었다.

[그림 2]는 지난 블로그에서 분석된 다운로더(Downloader) 코드와 최근 발견된 다운로더(Downloader) 코드 일부이다. 두 코드를 비교하면 최근 코드에서 빨간 박스로 표시된 새로운 조건문이 추가되었음을 확인할 수 있다. 추가적으로 실행 중인 프로세스를 확인하여 존재 시 실행이 종료되는 리스트에 변화를 보였다. 감염 제외 대상을 체크하기위해 사용되었던 실행 중인 프로세스 목록 중 “V3LITE”, “V3MAIN”, “V3SP” 가 목록에서 제외되었다. 즉, V3 제품 사용자도 Ammyy 백도어 감염대상에 포함된 것을 알 수 있다.

[그림 3] 작업그룹 및 도메인 네임을 확인하는 코드

[그림 3]은 새롭게 추가된 조건문의 전체 코드이다. 해당 코드는 아래 [표 1]과 같은 기능을 수행한다. 일반적인 개인 사용자의 경우, cmd.exe /c net user /domain 명령을 수행 시, WORKGROUP 문자열이 출력되는 반면 기업 사용자의 경우 설정된 그룹명이 출력될 수 있다. 악성코드 제작자는 WORKGROUP 문자열이 출력되는 사용자(일반 개인 사용자)의 경우, 이후 악성행위(Ammyy 백도어 다운로드 기능)를 수행하지 않고 종료한다.

| 1. cmd.exe /c net user /domain 커맨드 실행 (작업그룹 및 도메인 네임이 출력)

2. TMPUSER.DAT 파일로 특정 경로에 저장 3. 해당 파일을 읽어 작업그룹 및 도메인 네임이 WORKGROUP 이 아닐 경우 TRUE를 반환 |

[표 1] 새롭게 추가된 코드 (도메인 이름 체크)

윈도우 7 이상의 버전부터 작업 그룹의 기본값은’WORKGROUP’이다. 결론적으로, 해당 코드를 통해 일반적인 개인 PC 환경이 아닌 특정 그룹명이 사용되는 기업 환경에서 동작한다.

안랩에서는 위의 악성코드들에 대해 다음과 같이 진단 중이다.

– X97M/Downloader (2019.03.08.04)

– MSI/Downloader (2019.02.13.09)

– MSI/Installer (2019.02.13.03)

– BinImage/Encoded (2019.02.13.09)

– Trojan/Win32.Agent (2019.02.13.09)

– Trojan/Win32.Downloader (2019.02.27.03)

– Backdoor/Win32.Agent (2019.27.04)

Categories:악성코드 정보